查IP还能查出“危不危险”?2026年,你的IP查询工具该升级了

查IP还能查出“危不危险”?2026年,你的IP查询工具该升级了

有灯OS

修改于 2026-03-31 10:35:56

修改于 2026-03-31 10:35:56

你有没有遇到过这种情况:一个IP地址,用一个工具查,显示“中国浙江杭州”;用另一个工具查,也是“杭州”。看起来没问题对吧?

但这个IP可能正在被黑产用来发起攻击。它的地理位置没变,但它的“身份”变了——它可能是数据中心IP,可能是代理出口,甚至是被租用的住宅IP代理。

2026年,黑灰产的IP伪装技术已经进化了好几代。如果你还在用只能查地理位置的IP查询工具,等于用十年前的地图导航今天的路。

传统IP查询工具,到底缺了什么?

打开大多数免费的IP查询网站,你能看到的基本是这些:

字段 | 示例 | 能看出什么? |

|---|---|---|

IP地址 | 47.96.101.123 | 一个数字 |

国家 | 中国 | 大概位置 |

省份 | 浙江 | 粗略范围 |

城市 | 杭州 | 城市级别 |

运营商 | 阿里云 | 网络服务商 |

这些信息对普通用户可能够用,但对B端业务来说,远远不够。因为攻击者关心的不是“IP在哪里”,而是“IP看起来像不像正常用户”。

你看到的IP,和攻击者手里的IP,可能是同一串数字,但完全是两个身份。

新一代IP查询工具,能查什么?

查询一个IP,返回的不仅是地理位置,还有一份“IP身份报告”:

新增维度 | 示例 | 业务含义 |

|---|---|---|

使用类型 | 数据中心 / 住宅 / 商业 | 这个IP是云服务器还是家庭宽带? |

威胁标签 | 代理 / VPN / TOR / 垃圾邮件 | 这个IP正在被用作什么? |

风险评分 | 0-100 | 综合风险等级,越高越可疑 |

代理类型 | 匿名代理 / 住宅代理 | 如果是代理,是什么类型的? |

下面是一个真实的IP查询返回示例:

{

"code": 200,

"data": {

"risk": {

"mb_rate": "0.00%",

"proxy": "是",

"real": "51%",

"risk_level": "中风险",

"risk_score": 90,

"risk_tag": [

{

"label": "highRiskDevice",

"label_name": "高危设备",

"last_time": "2024-05-10 12:17:26"

}

]

}

},

"msg": "success"

}用IP查询工具做一次“安全体检”

假设你是某平台的运营人员,需要排查一批可疑注册用户。传统做法是手动查IP位置,但根本看不出问题。下面演示如何用新一代IP查询工具批量排查。

步骤1:导出可疑账号的IP列表

从后台导出100个可疑注册账号的IP地址。

步骤2:批量查询IP风险信息

使用IP查询在线工具的批量查询功能,上传IP列表,导出包含地理位置、使用类型、威胁标签、风险评分的完整报告。

步骤3:筛选高风险IP

设置筛选条件:riskScore ≥ 60 且 usageType = 数据中心 或 threatTypes 包含代理

结果示例:

IP地址 | 地理位置 | 使用类型 | 威胁标签 | 风险评分 |

|---|---|---|---|---|

203.0.113.1 | 杭州 | 数据中心 | 代理 | 92 |

203.0.113.2 | 北京 | 数据中心 | VPN | 85 |

123.123.123.1 | 上海 | 住宅 | residential_proxy | 78 |

… | … | … | … | … |

发现:100个可疑IP中,有43个被标记为高风险,其中32个来自数据中心,11个是住宅代理。这些IP从地理位置上看毫无异常,但风险标签暴露了它们的真实身份。

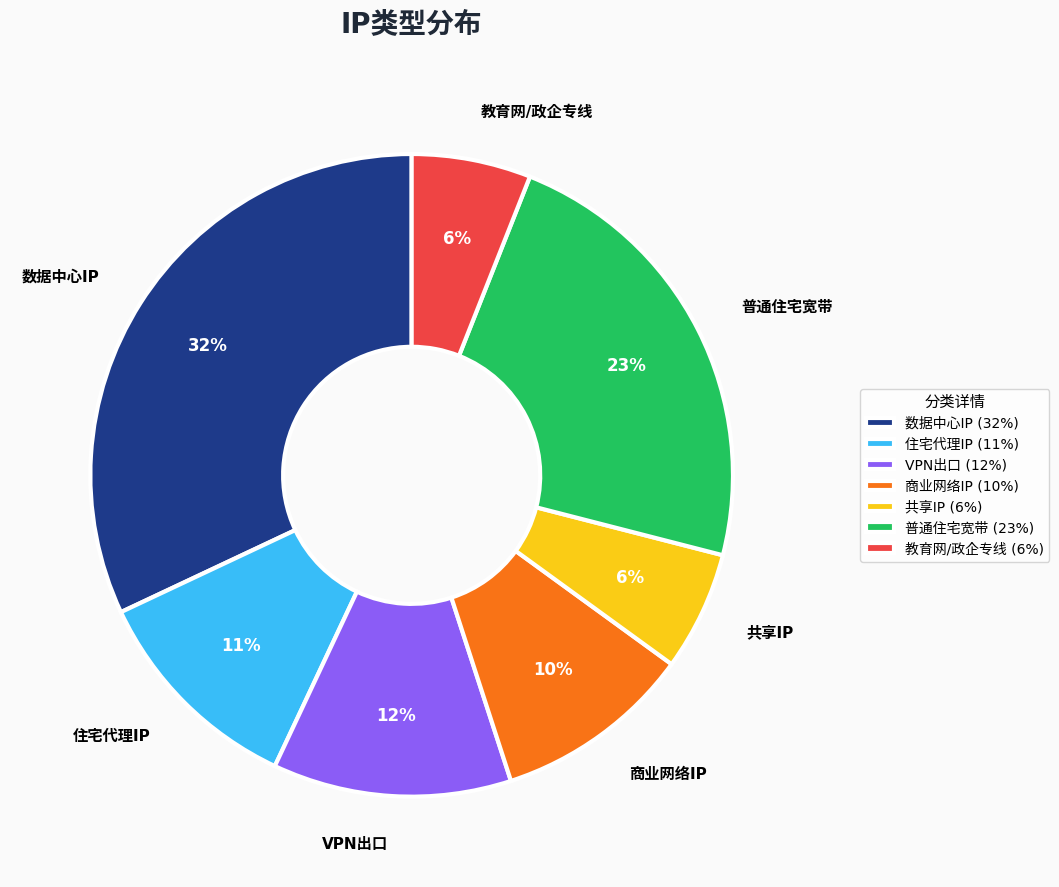

IP类型分布表

应用案例:某安全公司的威胁情报排查

某网络安全公司接到客户求助:客户的内网服务器频繁被扫描,但查不到攻击源。安全团队把所有访问日志里的IP提取出来,用IP查询在线工具批量排查。

发现问题:

- 一批看似来自国内不同城市的IP,

usageType全部显示为“数据中心” - 进一步查看

threatTypes,其中70%带有“扫描器”或“僵尸网络”标签 - 风险评分集中在85-95之间

解决方案:

- 将这些IP加入WAF黑名单

- 溯源发现这些IP属于同一家海外云服务商,攻击者利用其全球节点发起扫描

- 联系云服务商关闭相关账号,从源头切断攻击

落地价值:

- 扫描攻击在24小时内停止

- 客户内网系统恢复正常

- 安全团队节省了3天的溯源时间

这个案例说明,IP查询工具的价值已经从“查位置”进化到“查身份”——它帮你识别那些“看起来正常,但身份可疑”的IP。

总结

2026年,IP查询在线工具已经不再是简单的“位置查询器”。面对黑灰产的代理IP、住宅IP代理、数据中心IP伪装,你需要的是能“识身份”的工具。

一个好的IP查询工具,应该能告诉你三件事:

- 它在哪里:地理位置

- 它是什么:使用类型、运营商

- 它危不危险:风险评分、威胁标签

如果你还在用只能查地理位置的工具,是时候升级了。毕竟,你面对的攻击者,已经升级很久了。

【文章来源 公众号,经授权发布。】

本文系转载,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文系转载,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录