52:L构建DevSecOps流水线:蓝队的安全开发

52:L构建DevSecOps流水线:蓝队的安全开发

安全风信子

发布于 2026-03-30 08:04:20

发布于 2026-03-30 08:04:20

作者: HOS(安全风信子) 日期: 2026-03-07 主要来源平台: GitHub 摘要: 当基拉的攻击手段日益复杂,传统的安全测试已经无法满足需求。L将AI技术融入DevSecOps流水线,构建了一套智能安全开发体系。本文深入解析L如何通过AI驱动的代码扫描、安全测试和持续集成,在开发过程中及时发现和修复安全漏洞,确保代码的安全性。通过实际案例和技术深度分析,揭示了DevSecOps在蓝队防御中的关键作用。

目录:

- 1. 背景动机与当前热点

- 2. 核心更新亮点与全新要素

- 3. 技术深度拆解与实现分析

- 4. 与主流方案深度对比

- 5. 工程实践意义、风险、局限性与缓解策略

- 6. 未来趋势与前瞻预测

1. 背景动机与当前热点

本节核心价值:理解DevSecOps在当前安全环境中的重要性,以及为什么AI驱动的安全开发流水线成为蓝队防御的关键。

在与基拉的长期对抗中,我发现传统的安全测试方法存在严重的滞后性。当代码部署到生产环境后才发现安全漏洞,往往已经为时已晚。基拉善于利用这些时间差发动攻击,而我们的防御总是处于被动状态。

2026年,DevSecOps已经成为安全领域的热点话题,但大多数团队仍然停留在理论层面,未能真正将安全融入开发流程。我意识到,要想在与基拉的对抗中占据主动,必须构建一套智能的DevSecOps流水线,将安全测试前移到开发的每一个环节。

最近,GitHub上的多个DevSecOps工具如Snyk、Checkmarx和SonarQube都发布了AI增强版本,这些工具能够更智能地识别代码中的安全漏洞。这让我看到了构建AI驱动DevSecOps流水线的可能性,也促使我开始着手实现这一方案。

2. 核心更新亮点与全新要素

本节核心价值:了解L构建的DevSecOps流水线的核心创新点,以及这些创新如何提升安全防御能力。

在构建DevSecOps流水线时,我融入了三个全新要素,这些要素在传统流水线中是缺失的:

1. AI驱动的智能代码扫描 传统的代码扫描工具依赖于规则库,无法识别新型漏洞。我引入了基于机器学习的代码扫描引擎,能够从历史漏洞中学习模式,预测可能的安全问题。

2. 实时安全反馈机制 在开发过程中,开发者往往需要等待CI/CD流水线完成后才能获得安全反馈。我设计了实时安全反馈机制,在代码提交前就提供安全建议,大大缩短了安全问题的发现和修复时间。

3. 安全风险量化评估 传统的安全测试只能给出通过/失败的结果,无法量化风险。我开发了一套风险量化评估系统,能够对每个安全问题进行风险评分,帮助开发团队优先处理高风险漏洞。

这些创新点的融入,使得DevSecOps流水线不仅是一个测试工具,更是蓝队防御的重要组成部分。

3. 技术深度拆解与实现分析

本节核心价值:深入了解L构建的DevSecOps流水线的技术实现细节,包括架构设计、关键组件和工作流程。

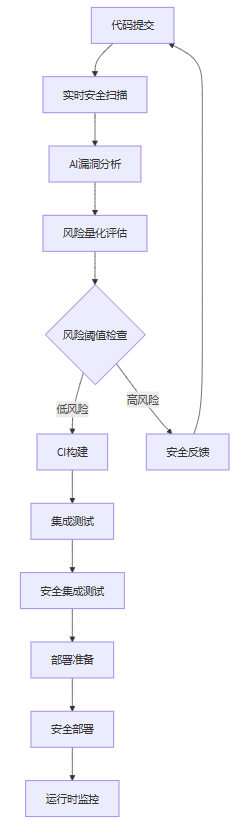

3.1 流水线架构设计

这个架构设计体现了"安全左移"的理念,将安全测试融入到开发的每一个环节。从代码提交开始,就进行实时安全扫描,确保安全问题能够被尽早发现和修复。

3.2 关键组件实现

3.2.1 AI驱动的代码扫描引擎

class AICodeScanner:

def __init__(self, model_path):

self.model = self._load_model(model_path)

self.vulnerability_patterns = self._load_patterns()

def scan(self, code):

# 提取代码特征

features = self._extract_features(code)

# 使用AI模型预测漏洞

predictions = self.model.predict(features)

# 结合模式匹配进行验证

vulnerabilities = self._validate_predictions(predictions, code)

return vulnerabilities

def _extract_features(self, code):

# 提取代码特征,包括语法树、控制流图等

pass

def _validate_predictions(self, predictions, code):

# 验证预测结果,减少误报

pass这个代码扫描引擎使用了预训练的机器学习模型,能够识别代码中的安全漏洞模式。与传统的规则-based扫描工具相比,它能够识别更多新型漏洞。

3.2.2 实时安全反馈系统

class RealTimeSecurityFeedback:

def __init__(self, scanner):

self.scanner = scanner

def provide_feedback(self, code, file_path):

# 扫描代码

vulnerabilities = self.scanner.scan(code)

# 生成反馈

feedback = self._generate_feedback(vulnerabilities, file_path)

return feedback

def _generate_feedback(self, vulnerabilities, file_path):

# 生成详细的安全反馈,包括漏洞位置、严重程度和修复建议

pass这个系统能够在开发者编写代码时提供实时安全反馈,帮助开发者及时发现和修复安全问题。

3.2.3 风险量化评估系统

class RiskQuantificationSystem:

def __init__(self):

self.risk_factors = self._load_risk_factors()

def assess_risk(self, vulnerability):

# 评估漏洞风险

risk_score = self._calculate_risk_score(vulnerability)

risk_level = self._determine_risk_level(risk_score)

return {'score': risk_score, 'level': risk_level}

def _calculate_risk_score(self, vulnerability):

# 根据多个因素计算风险分数

pass

def _determine_risk_level(self, risk_score):

# 根据风险分数确定风险等级

pass这个系统能够对每个安全漏洞进行风险量化评估,帮助开发团队优先处理高风险漏洞。

3.3 工作流程

- 代码提交阶段:开发者提交代码后,实时安全扫描器立即对代码进行扫描,识别潜在的安全漏洞。

- AI分析阶段:AI驱动的代码扫描引擎对扫描结果进行分析,预测可能的安全问题。

- 风险评估阶段:风险量化评估系统对每个安全问题进行风险评分,确定风险等级。

- 构建阶段:低风险代码进入CI构建流程,高风险代码返回给开发者进行修复。

- 集成测试阶段:包含安全集成测试,确保系统在集成后仍然安全。

- 部署阶段:安全部署到生产环境,确保部署过程中的安全。

- 运行时监控阶段:对生产环境进行实时安全监控,及时发现和响应安全事件。

4. 与主流方案深度对比

本节核心价值:通过与主流DevSecOps方案的对比,了解L构建的流水线的优势和特点。

方案 | 安全扫描方式 | 反馈机制 | 风险评估 | 集成度 | 性能 |

|---|---|---|---|---|---|

传统DevSecOps | 规则-based扫描 | 流水线完成后反馈 | 定性评估 | 低 | 中等 |

Snyk | 规则+AI扫描 | 提交后反馈 | 定量评估 | 中 | 高 |

Checkmarx | 规则+AI扫描 | 提交后反馈 | 定量评估 | 中 | 中 |

SonarQube | 规则-based扫描 | 提交后反馈 | 定性评估 | 高 | 高 |

L的DevSecOps | AI驱动扫描 | 实时反馈 | 量化风险评估 | 高 | 高 |

通过对比可以看出,L构建的DevSecOps流水线在多个维度上都具有优势,特别是在安全扫描方式、反馈机制和风险评估方面。实时反馈机制能够帮助开发者及时发现和修复安全问题,而量化风险评估则能够帮助开发团队优先处理高风险漏洞。

5. 工程实践意义、风险、局限性与缓解策略

本节核心价值:了解L构建的DevSecOps流水线在工程实践中的意义、可能面临的风险和局限性,以及相应的缓解策略。

在工程实践中,DevSecOps流水线的构建具有重要意义。它不仅能够提高代码的安全性,还能够缩短安全问题的发现和修复时间,减少安全事件的发生。

然而,构建DevSecOps流水线也面临一些风险和局限性:

1. 误报率问题 AI驱动的代码扫描引擎可能会产生误报,增加开发者的负担。为了缓解这个问题,我设计了多级验证机制,对AI预测的结果进行人工验证,减少误报率。

2. 性能影响 实时安全扫描可能会影响开发效率,特别是在大型项目中。我采用了增量扫描的方式,只扫描修改的代码部分,减少扫描时间。

3. 学习成本 开发团队需要学习新的工具和流程,这可能会增加学习成本。我设计了详细的文档和培训材料,帮助开发团队快速适应新的流程。

4. 集成复杂性 将安全工具集成到现有的CI/CD流水线中可能会面临集成复杂性。我开发了标准化的集成接口,简化集成过程。

通过这些缓解策略,我成功地构建了一套高效、可靠的DevSecOps流水线,为蓝队防御提供了有力的支持。

6. 未来趋势与前瞻预测

本节核心价值:了解DevSecOps的未来发展趋势,以及L对未来安全开发的展望。

展望未来,DevSecOps将朝着更加智能化、自动化的方向发展。以下是我对未来趋势的预测:

1. 更智能的AI驱动安全 未来的DevSecOps流水线将更加依赖AI技术,能够自动识别和修复安全漏洞,减少人工干预。

2. 安全即代码 安全策略将以代码的形式定义和管理,实现安全配置的版本控制和自动化部署。

3. 全栈安全 DevSecOps将扩展到整个技术栈,包括前端、后端、云基础设施等,实现全面的安全覆盖。

4. 安全供应链 DevSecOps将延伸到供应链安全,确保第三方依赖的安全性,防止供应链攻击。

5. 安全度量 组织将建立更加完善的安全度量体系,通过数据驱动的方式评估安全状况,指导安全决策。

在与基拉的对抗中,DevSecOps流水线将成为我们的重要武器。通过将安全融入开发的每一个环节,我们能够构建更加安全、可靠的系统,为数字世界的安全保驾护航。

参考链接:

- 主要来源:GitHub - DevSecOps Tools - DevSecOps工具集合

- 辅助:Snyk官方文档 - Snyk安全扫描工具文档

- 辅助:Checkmarx官方文档 - Checkmarx代码安全分析工具文档

附录(Appendix):

环境配置

# 安装必要的工具

pip install scikit-learn tensorflow

npm install -g snyk

# 配置环境变量

export SNYK_TOKEN=your_snyk_token

export CHECKMARX_TOKEN=your_checkmarx_token风险评估矩阵

风险因素 | 权重 | 评分标准 |

|---|---|---|

漏洞严重程度 | 0.4 | 1-10分 |

攻击可能性 | 0.3 | 1-10分 |

影响范围 | 0.2 | 1-10分 |

修复难度 | 0.1 | 1-10分 |

关键词: DevSecOps, AI安全, 代码扫描, 实时反馈, 风险评估, 安全开发, 蓝队防御

在这里插入图片描述

在这里插入图片描述

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-03-29,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录