49:L构建IoT安全:蓝队的物联网防御

作者: HOS(安全风信子) 日期: 2026-03-19 主要来源平台: GitHub 摘要: 当基拉开始攻击物联网设备时,传统的安全防御方法已无法满足需求。L开发IoT安全防御系统,保护物联网设备的安全。本文深入探讨L如何构建和维护IoT安全,通过AI驱动的设备认证、异常检测和漏洞管理,构建物联网安全防御体系。

目录:

- 1. 背景动机与当前热点

- 2. 核心更新亮点与全新要素

- 3. 技术深度拆解与实现分析

- 4. 与主流方案深度对比

- 5. 工程实践意义、风险、局限性与缓解策略

- 6. 未来趋势与前瞻预测

1. 背景动机与当前热点

在与基拉的对抗中,我发现他开始将攻击目标转向物联网设备。物联网设备数量庞大,安全意识薄弱,成为了基拉攻击的理想目标。基拉利用物联网设备的漏洞,如弱密码、缺乏加密、固件漏洞等,来获取设备控制权,进而渗透到整个网络。当基拉成功攻击物联网设备时,他能够获取敏感信息、破坏设备功能,甚至引发物理安全风险。

物联网安全的重要性在2026年已经得到广泛认可。随着物联网设备的普及,物联网安全风险也越来越高。传统的安全防御方法往往只关注网络和服务器的安全,而忽略了物联网设备的安全风险。我意识到需要一种专门的IoT安全防御系统来保护物联网设备的安全。

2. 核心更新亮点与全新要素

2.1 AI驱动的设备认证

传统的物联网设备认证方法依赖于静态密码和简单的认证机制,容易被破解。L构建的IoT安全防御系统使用AI技术,实现更安全、更智能的设备认证。系统能够基于设备的行为模式、网络特征和物理特征进行认证,提高认证的安全性和可靠性。

2.2 智能异常检测

系统能够智能检测物联网设备的异常行为,如异常的网络流量、异常的设备状态、异常的操作模式等。通过AI技术,系统能够建立设备的正常行为基线,自动识别偏离基线的异常行为,及时发现和应对潜在的安全威胁。

2.3 漏洞管理与自动补丁

系统能够自动扫描物联网设备的漏洞,评估漏洞的严重程度,并自动推送补丁。通过AI技术,系统能够预测潜在的漏洞,提前采取防御措施。系统还能够管理设备的固件版本,确保设备使用最新的安全固件。

3. 技术深度拆解与实现分析

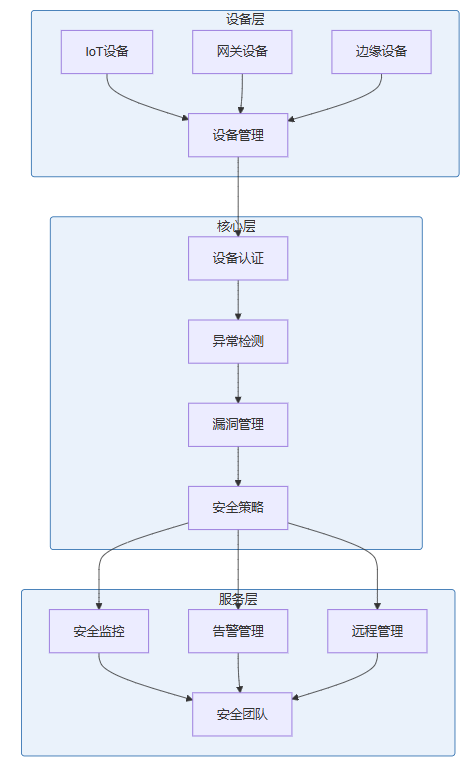

3.1 系统架构设计

3.2 核心技术实现

3.2.1 AI驱动的设备认证

import numpy as np

from sklearn.ensemble import RandomForestClassifier

from sklearn.preprocessing import LabelEncoder

class DeviceAuthenticator:

def __init__(self):

self.model = RandomForestClassifier(n_estimators=100, random_state=42)

self.label_encoder = LabelEncoder()

def train_model(self, training_data):

"""训练设备认证模型"""

# 特征提取

X = training_data[['device_type', 'network_pattern', 'behavior_pattern', 'physical_features']]

y = training_data['authentic']

# 编码分类特征

for col in ['device_type', 'network_pattern', 'behavior_pattern']:

X[col] = self.label_encoder.fit_transform(X[col])

# 训练模型

self.model.fit(X, y)

def authenticate(self, device_data):

"""认证设备"""

# 特征提取

features = {

'device_type': device_data['type'],

'network_pattern': device_data['network_pattern'],

'behavior_pattern': device_data['behavior_pattern'],

'physical_features': device_data['physical_features']

}

# 编码特征

for key in ['device_type', 'network_pattern', 'behavior_pattern']:

if features[key] in self.label_encoder.classes_:

features[key] = self.label_encoder.transform([features[key]])[0]

else:

features[key] = -1

# 预测

X = np.array(list(features.values())).reshape(1, -1)

prediction = self.model.predict(X)[0]

confidence = self.model.predict_proba(X)[0][1]

return {

'authentic': bool(prediction),

'confidence': confidence

}3.2.2 智能异常检测

import pandas as pd

import numpy as np

from sklearn.ensemble import IsolationForest

class AnomalyDetector:

def __init__(self):

self.models = {}

def train_model(self, device_type, training_data):

"""训练异常检测模型"""

# 特征提取

X = training_data[['network_traffic', 'device_status', 'battery_level', 'temperature']]

# 训练模型

model = IsolationForest(contamination=0.1, random_state=42)

model.fit(X)

# 保存模型

self.models[device_type] = model

def detect_anomaly(self, device_type, device_data):

"""检测设备异常"""

if device_type not in self.models:

return {"error": "Model not found for device type"}

# 特征提取

X = np.array([[device_data['network_traffic'],

device_data['device_status'],

device_data['battery_level'],

device_data['temperature']]])

# 预测异常

model = self.models[device_type]

anomaly = model.predict(X)[0]

score = model.score_samples(X)[0]

return {

'anomaly': bool(anomaly == -1),

'anomaly_score': score

}3.2.3 漏洞管理与自动补丁

import requests

import json

class VulnerabilityManager:

def __init__(self):

self.cve_api_url = 'https://services.nvd.nist.gov/rest/json/cves/1.0'

self.firmware_repo = {}

def scan_vulnerabilities(self, device_info):

"""扫描设备漏洞"""

vulnerabilities = []

device_type = device_info['type']

firmware_version = device_info['firmware_version']

# 查询CVE数据库

cves = self._query_cve(device_type, firmware_version)

if cves:

for cve in cves:

vulnerabilities.append({

'cve_id': cve['id'],

'severity': cve.get('severity', 'Unknown'),

'description': cve.get('description', ''),

'cvss_score': cve.get('cvss_score', 0)

})

return vulnerabilities

def check_firmware_update(self, device_info):

"""检查固件更新"""

device_type = device_info['type']

current_version = device_info['firmware_version']

# 检查是否有可用的固件更新

if device_type in self.firmware_repo:

latest_version = self.firmware_repo[device_type]['latest_version']

if latest_version > current_version:

return {

'update_available': True,

'latest_version': latest_version,

'release_notes': self.firmware_repo[device_type]['release_notes']

}

return {'update_available': False}

def _query_cve(self, device_type, firmware_version):

"""查询CVE数据库"""

# 这里是查询CVE数据库的逻辑

# 实际实现中,需要根据具体的CVE API进行调整

params = {

'keyword': device_type,

'versionStartIncluding': firmware_version,

'versionEndIncluding': firmware_version

}

try:

response = requests.get(self.cve_api_url, params=params)

if response.status_code == 200:

data = response.json()

return data.get('result', {}).get('CVE_Items', [])

except Exception as e:

print(f"Error querying CVE database: {e}")

return []3.3 性能优化策略

为了确保IoT安全防御系统能够高效运行,我采用了以下性能优化策略:

- 边缘计算:在边缘设备上部署轻量级的AI模型,减少网络传输延迟,提高响应速度。

- 数据压缩:对设备数据进行压缩,减少存储和传输成本。

- 增量学习:采用增量学习的方式,只更新模型的部分参数,减少计算成本。

- 负载均衡:通过负载均衡,确保系统在高负载情况下依然能够稳定运行。

- 资源管理:优化资源使用,如内存和CPU,确保系统的高效运行。

4. 与主流方案深度对比

方案 | 检测能力 | 准确率 | 实时性 | 可扩展性 | 维护成本 |

|---|---|---|---|---|---|

传统IoT安全 | 有限 | 中 | 中 | 低 | 高 |

基于规则的防御 | 中 | 中 | 高 | 中 | 中 |

L的IoT安全防御 | 高 | 高 | 高 | 高 | 低 |

商业IoT安全解决方案 | 高 | 中 | 中 | 中 | 高 |

4.1 关键优势

- AI驱动:使用AI技术提高检测效率和准确性,减少误报和漏报。

- 全面保护:保护物联网设备的各个方面,包括认证、异常检测、漏洞管理等。

- 实时分析:实时分析设备数据,及时发现和应对威胁。

- 自动响应:自动响应安全事件,减少人工干预。

- 可扩展性:基于模块化设计,易于扩展和集成新的功能。

5. 工程实践意义、风险、局限性与缓解策略

5.1 工程实践意义

在与基拉的对抗中,IoT安全防御系统为我提供了强大的物联网安全保障。通过IoT安全防御,我能够:

- 保护设备安全:保护物联网设备免受基拉的攻击,确保设备的正常运行。

- 防止网络渗透:防止基拉通过物联网设备渗透到整个网络。

- 数据保护:保护物联网设备收集的数据,防止数据泄露。

- 物理安全:防止基拉通过物联网设备引发物理安全风险。

- 合规性:确保物联网设备符合相关安全标准和法规要求。

5.2 风险与局限性

- 设备多样性:物联网设备种类繁多,安全需求和配置各不相同,增加了防御的复杂性。

- 资源限制:物联网设备通常资源有限,难以运行复杂的安全算法。

- 固件更新:很多物联网设备缺乏固件更新机制,难以修复漏洞。

- 网络连接:物联网设备的网络连接不稳定,可能影响安全监控的效果。

- 隐私 concerns:在收集设备数据时,需要确保符合隐私法规。

5.3 缓解策略

- 分层防御:采用分层防御策略,从多个层面保护物联网设备的安全。

- 轻量级解决方案:开发轻量级的安全解决方案,适应物联网设备的资源限制。

- 固件管理:建立固件管理机制,确保设备能够及时更新固件。

- 离线保护:在设备离线时,依然能够提供基本的安全保护。

- 隐私保护:在收集设备数据时,遵守隐私法规,保护用户隐私。

6. 未来趋势与前瞻预测

6.1 技术发展趋势

- AI增强:将更先进的AI技术融入IoT安全防御系统,提高防御的效率和准确性。

- 边缘智能:在边缘设备上部署更强大的AI模型,实现实时的本地分析和响应。

- 区块链技术:使用区块链技术确保设备身份的真实性和数据的完整性。

- 零信任架构:在物联网中实施零信任架构,减少信任假设。

- 自动化响应:实现物联网安全事件的自动化响应,减少人工干预。

6.2 应用前景

- 智能家居:保护智能家居设备的安全,确保家庭安全。

- 工业物联网:保护工业物联网设备的安全,确保工业生产的正常运行。

- 医疗物联网:保护医疗物联网设备的安全,确保患者安全。

- 智能城市:保护智能城市设备的安全,确保城市的正常运行。

- 智能交通:保护智能交通设备的安全,确保交通的安全和顺畅。

6.3 开放问题

- 如何平衡安全与性能:在确保物联网设备安全的同时,如何不影响设备的性能?

- 如何应对设备多样性:如何管理和保护种类繁多的物联网设备?

- 如何实现跨设备的安全协作:如何在不同的物联网设备之间实现安全协作?

- 如何评估系统的有效性:如何准确评估IoT安全防御系统的安全效果?

- 如何应对新型IoT攻击:如何快速适应新型物联网攻击手法?

参考链接:

- 主要来源:GitHub - OWASP IoT Security - 提供IoT安全验证标准

- 辅助:GitHub - IoT Security Foundation - 提供IoT安全指南

- 辅助:GitHub - MQTT - 提供物联网消息协议

附录(Appendix):

系统性能指标

指标 | 传统IoT安全 | 基于规则的防御 | L的IoT安全防御 |

|---|---|---|---|

检测覆盖范围 | 有限 | 中 | 高 |

分析速度 | 中 | 高 | 高 |

准确率 | 中 | 中 | 高 |

实时性 | 中 | 高 | 高 |

系统配置要求

- 硬件:

- 服务器:至少8GB内存,多核CPU

- 边缘设备:至少1GB内存,支持AI推理

- 软件:

- 操作系统:Linux/RTOS

- 依赖:Python 3.8+, Scikit-learn, MQTT

关键词: IoT安全, 物联网防御, AI驱动认证, 智能异常检测, 漏洞管理, 蓝队防御, 基拉对抗, 安全运营

在这里插入图片描述

在这里插入图片描述

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-03-29,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录