GeoServer XXE 漏洞(CVE-2025-58360)来袭,腾讯云主机安全RASP可自动防护

GeoServer XXE 漏洞(CVE-2025-58360)来袭,腾讯云主机安全RASP可自动防护

云鼎实验室

发布于 2026-04-09 12:17:52

发布于 2026-04-09 12:17:52

漏洞速览 近日,腾讯云安全云鼎实验室监控到GeoServer官方发布安全公告,披露了一个XML外部实体(XXE)漏洞。应用程序通过特定的端点作接受XML输入。然而,这些输入未经过充分净化或限制,使攻击者能够在XML请求中定义外部实体,实现任意文件读取。

漏洞概述

GeoServer是OpenGIS Web服务器规范的 J2EE 实现,为了互操作性而设计,可以方便的发布地图数据,允许用户共享、处理和编辑地理空间数据。

GeoServer 提供基于OGC(开放地理空间信息联盟)标准的服务,包括:

1) WFS (Web Feature Service) - 通过HTTP协议对矢量地理数据进行检索、更新和事务处理,支持以GML格式传输要素级数据。

2) WCS (Web Coverage Service) - 支持栅格型地理空间数据的网络化交换,提供卫星影像、数字高程模型等原始地理空间数据的访问能力。

3) WMS (Web 地图服务) -通过HTTP接口提供地图图像服务,支持GetCapabilities、GetMap、GetFeatureInfo等核心操作。

在GeoServer 2.25.6、2.26.2以前的版本中,GetMap操作在处理XML输入时,未对外部实体引用进行充分限制,攻击者可以利用这个漏洞读取服务器上任意文件,泄漏敏感信息,或者执行拒绝服务(DoS)攻击。鉴于漏洞细节与PoC代码已公开,建议受影响用户立即采取修复措施,尽快升级到最新的版本或开启腾讯云主机安全RASP应用保护能力(以下简称:应用保护),对服务器/容器资产进行保护。

漏洞详情

漏洞名称:GeoServer XML 外部实体注入(XXE)漏洞

漏洞编号:CVE-2025-58360

危害等级:高危

漏洞类型:应用漏洞

影响版本:

包名 | 影响版本 |

|---|---|

docker.osgeo.org/geoserver | >= 2.26.0, <= 2.26.1<=2.25.5 |

org.geoserver.web:gs-web-app | >= 2.26.0, <= 2.26.1<=2.25.5 |

org.geoserver:gs-wms | >= 2.26.0, <= 2.26.1<=2.25.5 |

参考链接 :参考 GeoServer 官方安全公告https://github.com/geoserver/geoserver/security/advisories/GHSA-fjf5-xgmq-5525

处置建议

官方修复方案:

官方已经发布修复方案,请更新至最新版本:

包名 | 修复版本 |

|---|---|

docker.osgeo.org/geoserver | 2.26.22.25.6 |

org.geoserver.web:gs-web-app | 2.26.22.25.6 |

org.geoserver:gs-wms | 2.26.22.25.6 |

下载地址:https://github.com/geoserver/geoserver/releases

腾讯云主机安全产品方案

开启应用保护能力进行防御,基于通用防御规则,无需任何更新,即可防御该漏洞。

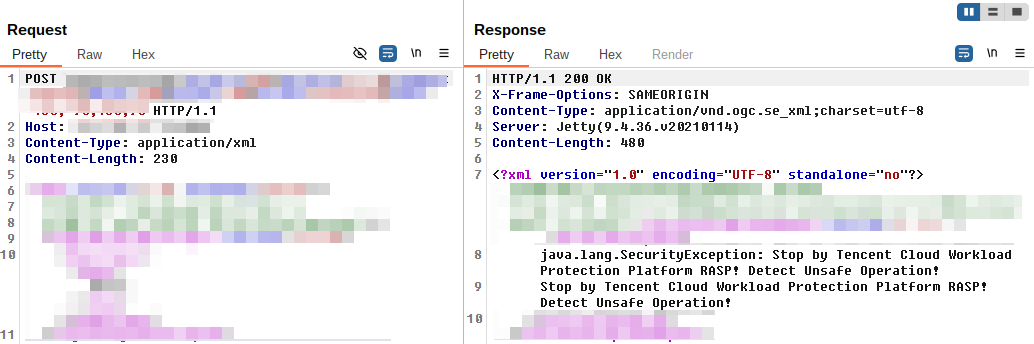

拦截结果演示:

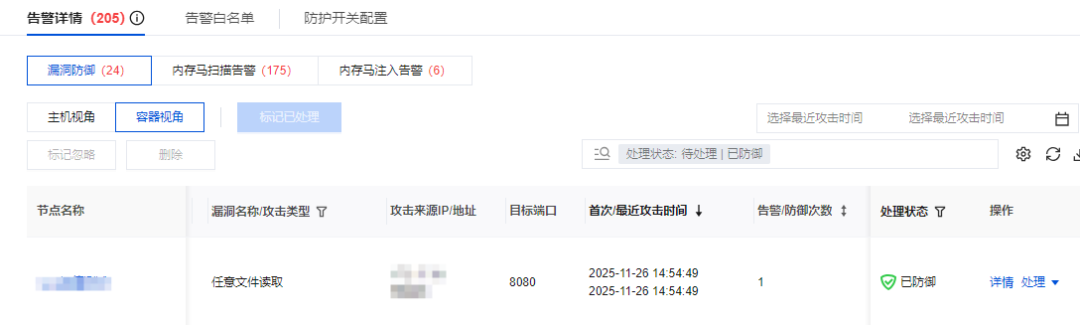

产品界面展示:

扫描二维码申请应用保护体验,并咨询热点漏洞防御最佳实践

图片

END

更多精彩内容点击下方扫码关注哦~

关注云鼎实验室,获取更多安全情报

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-11-26,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读