React高危漏洞,腾讯云全系安全产品一键防护

漏洞速览 近日,腾讯云安全云鼎实验室监控到React与Next.js官方团同时发布紧急安全公告,披露了一个严重的远程代码执行漏洞。React 编号 CVE-2025-55182,对应 next.js 编号 CVE-2025-66478。漏洞CVSS评分达到10.0分,危害程度较高。漏洞主要影响React Server Components(RSC)等核心组件,攻击者可通过向服务器函数端点发送特制恶意请求,在未授权情况下实现远程代码执行,完全控制服务器。

漏洞详情

React Server Components(RSC)是一种用于构建高性能的混合渲染应用,广泛用于Next.js等主流框架,在React 19被引入。

该漏洞存在于React解码发送至React Server Functions端点的请求负载过程中。未经身份验证的攻击者可以向任何Server Function端点构造恶意HTTP请求,当请求被React反序列化时,即可在服务器上实现远程代码执行。

鉴于漏洞利用细节已被公开,建议受影响用户尽快升级到最新的版本或采取修复防御措施。目前腾讯云主机安全,腾讯云WAF,腾讯云防火墙、已全面支持检测和防御,可一键开启相应防护。

官方参考链接:

https://github.com/facebook/react/security/advisories/GHSA-fv66-9v8q-g76r

https://github.com/vercel/next.js/security/advisories/GHSA-9qr9-h5gf-34mp

https://react.dev/blog/2025/12/03/critical-security-vulnerability-in-react-server-components

https://nextjs.org/blog/CVE-2025-66478

|

影响范围

漏洞名称 :React Server Components 远程代码执行漏洞

漏洞编号 :CVE-2025-55182(React)、CVE-2025-66478(Next.js)

危害等级 :严重(CVSS 10.0)

漏洞类型 :远程代码执行

React组件影响范围:

受影响包 | 受影响版本 |

|---|---|

react-server-dom-webpack | 19.0.0、19.0.1、19.1.0、19.1.1、19.2.0 |

react-server-dom-parcel | 19.0.0、19.0.1、19.1.0、19.1.1、19.2.0 |

react-server-dom-turbopack | 19.0.0、19.0.1、19.1.0、19.1.1、19.2.0 |

受影响框架 :Next.js、React Router、Waku、@parcel/rsc、@vitejs/plugin-rsc、rwsdk等支持RSC的框架和构建工具。

Next.js框架影响范围 :

- 14.3.0-canary.77 <= Next.js < 15.0.5

- 15.1.0 <= Next.js < 15.1.9

- 15.2.0 <= Next.js < 15.2.6

- 15.3.0 <= Next.js < 15.3.6

- 15.4.0 <= Next.js < 15.4.8

- 15.5.0 <= Next.js < 15.5.7

- 16.0.0 <= Next.js < 16.0.7

安全版本 :

- react-server-dom-* 系列包:>=19.0.1、>=19.1.2、>=19.2.1

- Next.js:>=15.0.5、>=15.1.9、>=15.2.6、>=15.3.6、>=15.4.8、>=15.5.7、>=16.0.7

|

处置建议

请评估业务是否受影响后,升级至官方发布的安全版本。并可在安排升级的同时开启云上安全产品来进行防护,确保安全。

针对 Next.js 用户:

可按照如下方法升级到安全版本:

# 根据您的版本线选择对应的修复版本

npm install next@15.0.5 //针对 15.0.x

npm install next@15.1.9 //针对 15.1.x

npm install next@15.2.6 //针对 15.2.x

npm install next@15.3.6 //针对 15.3.x

npm install next@15.4.8 //针对 15.4.x

npm install next@15.5.7 //针对 15.5.x

npm install next@16.0.7 //针对 16.0.x如使用Next.js 14.3.0-canary.77或更高canary版本,请降级到稳定版:

npm install next@14React用户 :

根据使用的框架升级相应包至最新版本

npm install react@latest

npm install react-dom@latest

npm install react-server-dom-parcel@latest

npm install react-server-dom-webpack@latest

npm install @vitejs/plugin-rsc@latest

|

腾讯云安全产品方案

目前腾讯云主机安全,腾讯云WAF,腾讯云防火墙已全面支持检测和防御,无需任何更新即可防御该漏洞攻击。建议在安排升级的同时开启防护,确保业务安全。

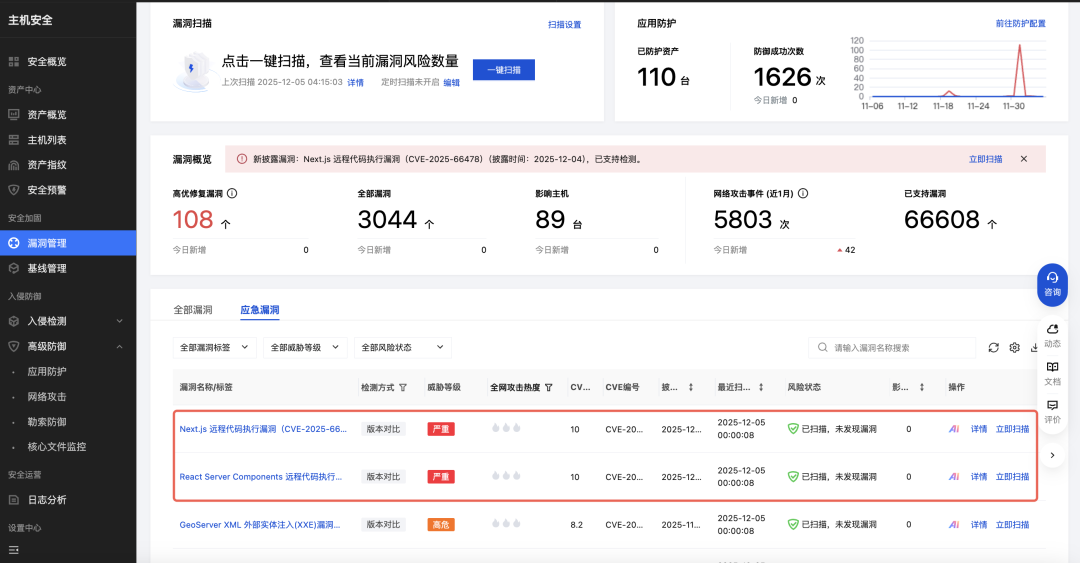

腾讯云主机安全(CWP)已响应,支持漏洞检测及漏洞攻击事件发现

1、产品已支持该漏洞检测,可前往【漏洞管理-应急漏洞】立即扫描,如有容器资产可前往【容器安全服务】进一步排查风险:

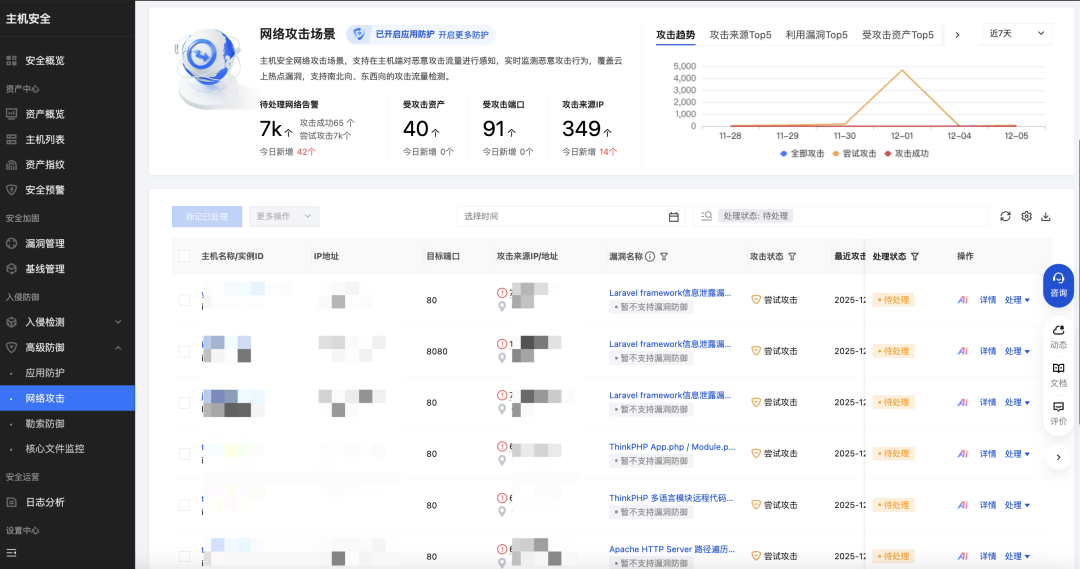

2、如已遭受攻击,会在【网络攻击】中展示,请关注新增事件:

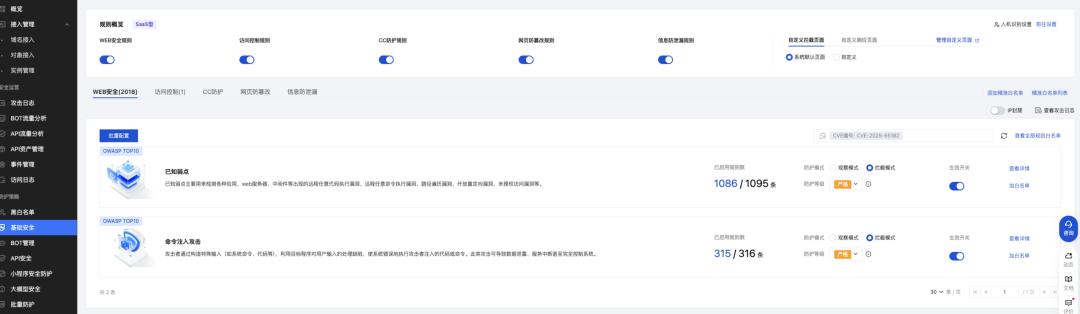

腾讯云WAF已上线针对该漏洞的防护规则,可实时拦截恶意攻击请求

1、产品已自动支持该漏洞的防护规则,可在【基础安全-WEB 安全】检查当前规则生效状态;

2、当发生漏洞利用攻击时,可通过【攻击日志-日志服务】【访问日志-日志服务】深度分析攻击趋势并动态优化策略。

腾讯云防火墙已上线规则,支持检测该漏洞的攻击利用

1、云防火墙已支持React Server 代码执行漏洞攻击检测,用户可在【全流量监测与响应】中打开指定对象检测开关

2、当存在漏洞利用攻击时,可在【告警中心】与【日志审计】查看攻击详情

图片

END

更多精彩内容点击下方扫码关注哦~

关注云鼎实验室,获取更多安全情报

图片

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-12-05,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录