别等漏洞被挖才补救!Java 代码安全审计全链路实战指南

别等漏洞被挖才补救!Java 代码安全审计全链路实战指南

果酱带你啃java

发布于 2026-04-14 15:18:49

发布于 2026-04-14 15:18:49

在数字化业务高速发展的今天,Java作为企业级应用的核心开发语言,承载了绝大多数核心业务系统的运行。但多数开发团队往往只关注功能的实现与性能的优化,却忽略了代码层面的安全隐患——小到敏感信息泄露,大到服务器被入侵、核心数据被窃取,绝大多数安全事件的根源,都来自于代码中可被利用的安全漏洞。

代码安全审计,是通过系统化的方法对源代码进行全面扫描与深度分析,提前发现并修复安全隐患的核心手段,也是构建应用安全防护体系的第一道防线。

一、Java代码安全审计的核心规范体系

安全审计的前提,是建立统一的安全编码规范。规范是安全的底线,也是审计过程中判断代码是否存在风险的核心依据。本章节将从6个核心维度,建立覆盖全开发流程的安全编码规范体系。

1.1 输入输出安全规范

所有安全漏洞的根源,几乎都来自于“不可信的外部输入”。输入输出是应用与外界交互的唯一通道,也是安全防护的第一道关卡。

- 输入校验规范:所有外部输入必须执行“白名单校验”,禁止使用黑名单过滤。校验维度包括数据类型、长度、格式、取值范围,任何不符合校验规则的输入必须直接拒绝,而非尝试转换或清洗。

- 输出编码规范:所有返回给前端的动态内容,必须根据输出场景执行对应的编码转义,避免恶意内容被执行。

- 数据传递规范:跨服务、跨系统的数据传递,必须执行签名校验与完整性校验,禁止直接信任外部系统传入的参数。

1.2 数据安全处理规范

数据是业务的核心资产,也是黑客攻击的核心目标。数据安全规范覆盖数据的全生命周期,是审计过程中的重点核查项。

- 敏感数据分类:明确区分普通数据与敏感数据,敏感数据包括但不限于用户密码、身份证号、银行卡号、手机号、密钥、证书、业务核心数据。

- 存储规范:敏感数据禁止明文存储,密码类数据必须使用不可逆加密算法,非密码类敏感数据必须使用对称加密算法存储。

- 传输规范:敏感数据传输必须使用HTTPS协议,禁止通过HTTP明文传输,核心敏感数据需额外执行字段级加密。

- 使用规范:敏感数据禁止打印到日志中,接口返回时必须执行脱敏处理,禁止完整返回敏感字段。

1.3 权限与认证安全规范

权限控制是防止未授权访问的核心机制,也是业务系统中最容易出现逻辑漏洞的环节。

- 认证规范:所有接口必须执行身份认证,禁止存在未认证即可访问的业务接口。认证凭证必须使用JWT等无状态凭证,或服务端存储的Session,禁止将认证信息存储在前端可篡改的位置。

- 权限校验规范:权限校验必须在服务端执行,禁止仅通过前端控制权限。所有接口必须执行“垂直权限校验”与“水平权限校验”。

- 最小权限原则:代码运行的进程、数据库账号、服务账号,都必须遵循最小权限原则,仅分配业务必需的权限,禁止使用root、admin等高权限账号运行业务代码。

1.4 异常与日志安全规范

异常处理与日志,是排查问题的核心工具,也是最容易泄露敏感信息的环节。

- 异常处理规范:禁止将异常堆栈信息、数据库错误信息、服务器路径信息直接返回给前端,所有异常必须统一封装,仅返回通用的错误提示与业务错误码。

- 日志安全规范:日志中禁止打印敏感数据、认证凭证、密钥等信息,禁止打印用户完整的请求参数。日志必须分级打印,生产环境禁止开启DEBUG级别的日志。

- 操作日志规范:所有核心业务操作、权限变更、敏感数据访问,必须记录完整的操作日志,包括操作人、操作时间、操作内容、操作IP,日志必须不可篡改。

1.5 依赖与组件安全规范

超过60%的Java应用安全漏洞,来自于第三方依赖组件。依赖管理是安全审计中不可忽视的环节。

- 依赖选型规范:优先选择社区活跃、官方持续维护的组件,禁止使用停止维护、存在已知高危漏洞的组件。

- 版本管理规范:所有依赖必须使用稳定版本,禁止使用SNAPSHOT、beta等非稳定版本。定期更新依赖版本,修复已知的安全漏洞。

- 依赖精简规范:禁止引入业务不需要的依赖,减少攻击面。定期清理无用的依赖、未使用的Jar包。

1.6 序列化与反序列化安全规范

Java的序列化机制是高危漏洞的重灾区,反序列化漏洞也是Java应用中最常见的远程代码执行漏洞来源。

- 反序列化规范:禁止反序列化来自不可信来源的数据流,禁止使用Java原生的ObjectInputStream处理外部传入的序列化数据。

- 序列化框架规范:使用JSON等文本序列化框架时,必须关闭自动类型转换功能,禁止反序列化未知类型的对象。

- 自定义序列化规范:自定义实现Serializable接口的类,必须重写readObject方法,执行数据合法性校验,禁止在readObject方法中执行可被利用的危险操作。

二、高危漏洞底层逻辑与全场景排查方法论

本章节将覆盖Java应用中最常见、危害最高的核心安全漏洞,拆解每类漏洞的底层触发逻辑,梳理标准化的排查方法,配合错误与正确的代码实例,帮助开发者掌握精准的漏洞排查与修复能力。

项目基础依赖配置如下:

<?xml version="1.0" encoding="UTF-8"?>

<project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 https://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0</modelVersion>

<parent>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-parent</artifactId>

<version>3.2.4</version>

<relativePath/>

</parent>

<groupId>com.jam</groupId>

<artifactId>security-demo</artifactId>

<version>0.0.1-SNAPSHOT</version>

<name>security-demo</name>

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>com.baomidou</groupId>

<artifactId>mybatis-plus-boot-starter</artifactId>

<version>3.5.7</version>

</dependency>

<dependency>

<groupId>com.mysql</groupId>

<artifactId>mysql-connector-j</artifactId>

<scope>runtime</scope>

</dependency>

<dependency>

<groupId>org.springdoc</groupId>

<artifactId>springdoc-openapi-starter-webmvc-ui</artifactId>

<version>2.5.0</version>

</dependency>

<dependency>

<groupId>com.alibaba.fastjson2</groupId>

<artifactId>fastjson2</artifactId>

<version>2.0.52</version>

</dependency>

<dependency>

<groupId>com.google.guava</groupId>

<artifactId>guava</artifactId>

<version>33.1.0-jre</version>

</dependency>

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

<version>1.18.32</version>

<scope>provided</scope>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-test</artifactId>

<scope>test</scope>

</dependency>

</dependencies>

<build>

<plugins>

<plugin>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-maven-plugin</artifactId>

<configuration>

<excludes>

<exclude>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

</exclude>

</excludes>

</configuration>

</plugin>

</plugins>

</build>

</project>

2.1 SQL注入漏洞

SQL注入是最经典、危害最高的代码漏洞,黑客可通过该漏洞直接操作数据库,导致数据泄露、数据篡改、数据库被破坏,甚至获取服务器权限。

2.1.1 底层触发逻辑

SQL注入的核心原理,是将用户可控的外部输入,未经处理直接拼接到SQL语句中,导致数据库将用户输入的恶意内容,解析为SQL指令执行。开发者预期用户输入的是“查询条件”,但用户输入的是“SQL命令”,而代码直接将这段命令拼接到了SQL语句中,数据库无法区分这是开发者写的代码还是用户输入的内容,最终执行了恶意指令。

2.1.2 标准化排查方法论

- 定位所有SQL执行入口:包括MyBatis/MyBatis-Plus的Mapper接口、XML映射文件、JPA的自定义SQL、JdbcTemplate的执行语句、原生JDBC代码。

- 筛查动态SQL拼接场景:重点查找使用${}占位符的SQL语句、字符串拼接生成的SQL语句、使用Statement而非PreparedStatement的原生JDBC代码。

- 追踪参数来源:判断拼接的参数是否来自外部用户可控的输入,包括URL参数、请求体参数、Cookie、Header等。

- 验证防护有效性:检查是否使用了预编译机制,是否对输入参数执行了白名单校验,是否存在绕过防护的场景。

2.1.3 漏洞实例与修复方案

错误示例,MyBatis-Plus的SQL注入错误写法:

package com.jam.demo.controller;

import com.baomidou.mybatisplus.core.conditions.query.LambdaQueryWrapper;

import com.jam.demo.entity.User;

import com.jam.demo.service.UserService;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

import java.util.List;

/**

* 用户控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/user")

@RequiredArgsConstructor

@Tag(name = "用户管理", description = "用户相关接口")

publicclass UserController {

privatefinal UserService userService;

/**

* 错误示例:SQL注入漏洞

* 直接将用户输入的参数拼接到SQL条件中,使用last方法拼接SQL

*/

@GetMapping("/list/error")

@Operation(summary = "用户列表查询(错误示例)", description = "存在SQL注入漏洞的查询接口")

public List<User> listUserError(@RequestParam String username) {

LambdaQueryWrapper<User> queryWrapper = new LambdaQueryWrapper<>();

queryWrapper.last("WHERE username = '" + username + "'");

return userService.list(queryWrapper);

}

}

该示例中,用户如果输入' OR '1'='1,拼接后的SQL会查询出所有用户的数据;如果输入'; DROP TABLE user; --,会直接删除用户表。

MyBatis XML错误示例:

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE mapper PUBLIC "-//mybatis.org//DTD Mapper 3.0//EN" "http://mybatis.org/dtd/mybatis-3-mapper.dtd">

<mapper namespace="com.jam.demo.mapper.UserMapper">

<!-- 错误示例:使用${}拼接用户输入,导致SQL注入 -->

<select id="selectUserByUsername" resultType="com.jam.demo.entity.User">

SELECT * FROM user WHERE username = ${username}

</select>

</mapper>

${}会直接将参数内容拼接到SQL中,不会做任何转义,必然导致SQL注入。

正确修复示例:

package com.jam.demo.controller;

import com.baomidou.mybatisplus.core.conditions.query.LambdaQueryWrapper;

import com.jam.demo.entity.User;

import com.jam.demo.service.UserService;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.util.StringUtils;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

import java.util.List;

/**

* 用户控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/user")

@RequiredArgsConstructor

@Tag(name = "用户管理", description = "用户相关接口")

publicclass UserController {

privatefinal UserService userService;

/**

* 正确示例:安全的用户列表查询

* 使用预编译机制,配合参数白名单校验

* @param username 用户名

* @return 用户列表

*/

@GetMapping("/list/safe")

@Operation(summary = "用户列表查询(安全示例)", description = "修复SQL注入漏洞的安全查询接口")

public List<User> listUserSafe(@RequestParam String username) {

if (!StringUtils.hasText(username) || !username.matches("^[a-zA-Z0-9_]{1,20}$")) {

return List.of();

}

LambdaQueryWrapper<User> queryWrapper = new LambdaQueryWrapper<>();

queryWrapper.eq(User::getUsername, username);

return userService.list(queryWrapper);

}

}

MyBatis XML正确示例:

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE mapper PUBLIC "-//mybatis.org//DTD Mapper 3.0//EN" "http://mybatis.org/dtd/mybatis-3-mapper.dtd">

<mapper namespace="com.jam.demo.mapper.UserMapper">

<!-- 正确示例:使用#{}预编译占位符,自动处理参数转义,杜绝SQL注入 -->

<select id="selectUserByUsername" resultType="com.jam.demo.entity.User">

SELECT * FROM user WHERE username = #{username}

</select>

</mapper>

核心易混淆点区分:#{}和{}的本质区别。#{}是预编译占位符,MyBatis会将其替换为?,参数通过PreparedStatement的set方法传入,数据库会将参数作为值处理,不会解析为SQL指令;而{}是字符串替换,直接将参数内容拼接到SQL语句中,数据库会将其作为SQL的一部分解析,必然存在SQL注入风险。

必须使用动态拼接的特殊场景(如动态排序字段),必须通过白名单严格限制输入范围:

/**

* 安全的动态排序示例

* @param sortField 排序字段

* @return 用户列表

*/

@GetMapping("/list/sort")

@Operation(summary = "用户列表排序查询", description = "安全的动态排序接口")

public List<User> listUserBySort(@RequestParam String sortField) {

List<String> allowSortFields = Lists.newArrayList("create_time", "update_time", "username");

if (!allowSortFields.contains(sortField)) {

sortField = "create_time";

}

LambdaQueryWrapper<User> queryWrapper = new LambdaQueryWrapper<>();

queryWrapper.last("ORDER BY " + sortField + " DESC");

return userService.list(queryWrapper);

}

2.2 跨站脚本攻击(XSS)漏洞

XSS漏洞是Web应用中最常见的前端安全漏洞,黑客可通过该漏洞在用户浏览器中执行恶意脚本,窃取用户Cookie、Session等认证信息,冒充用户执行操作。

2.2.1 底层触发逻辑

XSS漏洞的核心原理,是应用将用户可控的输入内容,未经转义处理直接输出到HTML页面中,导致浏览器将用户输入的恶意内容,解析为JavaScript脚本执行。XSS漏洞分为三类:反射型XSS、存储型XSS、DOM型XSS。

2.2.2 标准化排查方法论

- 定位所有用户输入输出入口:包括URL参数、请求体参数、Cookie、Header等用户可控的输入,以及接口返回的内容、模板引擎渲染的内容。

- 筛查未转义的输出场景:重点查找直接将用户输入内容返回给前端的接口、模板引擎中未执行转义的渲染语句、前端JS中直接使用innerHTML渲染用户输入的代码。

- 追踪参数来源:判断输出的内容是否来自外部用户可控的输入,是否经过了转义处理。

- 验证防护有效性:检查是否对输出内容执行了HTML转义,是否对输入内容执行了白名单校验。

2.2.3 漏洞实例与修复方案

错误示例,反射型XSS漏洞:

package com.jam.demo.controller;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

/**

* XSS漏洞示例控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/xss")

@RequiredArgsConstructor

@Tag(name = "XSS示例", description = "XSS漏洞示例接口")

publicclass XssDemoController {

/**

* 错误示例:反射型XSS漏洞

* 直接将用户输入的内容返回,未做任何转义处理

*/

@GetMapping("/search/error")

@Operation(summary = "搜索接口(错误示例)", description = "存在反射型XSS漏洞的搜索接口")

public String searchError(@RequestParam String keyword) {

return"您搜索的关键词是:" + keyword;

}

}

当用户输入<script>alert(document.cookie)</script>时,页面会直接执行这段脚本,弹出用户的Cookie信息,导致认证信息被窃取。

正确修复示例:

package com.jam.demo.controller;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.util.StringUtils;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

import org.springframework.web.util.HtmlUtils;

/**

* XSS安全示例控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/xss")

@RequiredArgsConstructor

@Tag(name = "XSS示例", description = "XSS漏洞示例接口")

publicclass XssDemoController {

/**

* 正确示例:修复反射型XSS漏洞

* 对输出内容执行HTML转义,配合输入白名单校验

* @param keyword 搜索关键词

* @return 搜索结果

*/

@GetMapping("/search/safe")

@Operation(summary = "搜索接口(安全示例)", description = "修复XSS漏洞的安全搜索接口")

public String searchSafe(@RequestParam String keyword) {

if (!StringUtils.hasText(keyword) || keyword.length() > 50) {

return"您搜索的关键词无效";

}

String safeKeyword = HtmlUtils.htmlEscape(keyword);

return"您搜索的关键词是:" + safeKeyword;

}

}

经过转义后,用户输入的<script>标签会被转换为<script>,浏览器会将其作为普通文本渲染,不会执行脚本。

2.3 反序列化漏洞

Java反序列化漏洞是危害最高的远程代码执行漏洞之一,黑客可通过该漏洞直接在服务器上执行任意命令,完全控制服务器。

2.3.1 底层触发逻辑

Java的序列化机制,是将对象转换为字节流用于存储或传输;反序列化则是将字节流还原为对象。当应用反序列化来自不可信来源的字节流时,黑客可以构造恶意的序列化字节流,在反序列化的过程中,触发恶意类的readObject方法,执行任意代码。

2.3.2 标准化排查方法论

- 定位所有反序列化入口:包括Java原生的ObjectInputStream.readObject方法、JSON序列化框架的反序列化方法、RPC框架的反序列化配置、Redis等缓存的反序列化操作。

- 筛查不可信来源的反序列化场景:重点查找反序列化的数据源来自外部用户可控的输入,包括HTTP请求体、上传的文件、外部系统传入的字节流。

- 核查序列化框架的安全配置:检查JSON序列化框架是否开启了AutoType功能,是否设置了反序列化类的白名单。

- 验证依赖组件的安全性:检查项目中是否引入了存在反序列化漏洞的第三方组件。

2.3.3 漏洞实例与修复方案

错误示例,Java原生反序列化漏洞:

package com.jam.demo.controller;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.web.bind.annotation.PostMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

import jakarta.servlet.http.HttpServletRequest;

import java.io.ObjectInputStream;

/**

* 反序列化漏洞示例控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/deserialize")

@RequiredArgsConstructor

@Tag(name = "反序列化示例", description = "反序列化漏洞示例接口")

publicclass DeserializeDemoController {

/**

* 错误示例:Java原生反序列化漏洞

* 直接反序列化用户上传的字节流,无任何校验

*/

@PostMapping("/error")

@Operation(summary = "反序列化接口(错误示例)", description = "存在反序列化漏洞的接口")

public String deserializeError(HttpServletRequest request) {

try (ObjectInputStream ois = new ObjectInputStream(request.getInputStream())) {

Object obj = ois.readObject();

return"反序列化成功,对象类型:" + obj.getClass().getName();

} catch (Exception e) {

log.error("反序列化失败", e);

return"反序列化失败";

}

}

}

这个接口直接从请求体中读取字节流并反序列化,黑客可构造恶意序列化字节流,通过该接口在服务器上执行任意命令。

正确修复方案,首先配置fastjson2全局安全规则,关闭AutoType功能:

package com.jam.demo.config;

import com.alibaba.fastjson2.JSONReader;

import com.alibaba.fastjson2.support.config.FastJsonConfig;

import com.alibaba.fastjson2.support.spring.http.converter.FastJsonHttpMessageConverter;

import org.springframework.context.annotation.Configuration;

import org.springframework.http.MediaType;

import org.springframework.http.converter.HttpMessageConverter;

import org.springframework.web.servlet.config.annotation.WebMvcConfigurer;

import java.nio.charset.StandardCharsets;

import java.util.List;

/**

* Fastjson2配置类

* @author ken

*/

@Configuration

publicclass Fastjson2Config implements WebMvcConfigurer {

@Override

public void configureMessageConverters(List<HttpMessageConverter<?>> converters) {

FastJsonHttpMessageConverter converter = new FastJsonHttpMessageConverter();

FastJsonConfig config = new FastJsonConfig();

config.setReaderFeatures(JSONReader.Feature.SafeMode);

config.setCharset(StandardCharsets.UTF_8);

converter.setFastJsonConfig(config);

converter.setSupportedMediaTypes(List.of(MediaType.APPLICATION_JSON));

converters.add(0, converter);

}

}

安全的反序列化示例,指定明确的目标类型,禁用未知类型反序列化:

package com.jam.demo.controller;

import com.alibaba.fastjson2.JSON;

import com.jam.demo.entity.User;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.util.StringUtils;

import org.springframework.web.bind.annotation.PostMapping;

import org.springframework.web.bind.annotation.RequestBody;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

/**

* 反序列化安全示例控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/deserialize")

@RequiredArgsConstructor

@Tag(name = "反序列化示例", description = "反序列化漏洞示例接口")

publicclass DeserializeDemoController {

/**

* 正确示例:安全的JSON反序列化

* 指定明确的反序列化类型,关闭AutoType,配合参数校验

* @param json 待反序列化的JSON字符串

* @return 反序列化结果

*/

@PostMapping("/safe")

@Operation(summary = "反序列化接口(安全示例)", description = "修复反序列化漏洞的安全接口")

public String deserializeSafe(@RequestBody String json) {

if (!StringUtils.hasText(json)) {

return"参数不能为空";

}

try {

User user = JSON.parseObject(json, User.class);

return"反序列化成功,用户名:" + user.getUsername();

} catch (Exception e) {

log.error("反序列化失败", e);

return"反序列化失败,参数格式错误";

}

}

}

核心安全原则:绝对禁止反序列化来自不可信来源的数据流;禁止使用Java原生的ObjectInputStream处理外部传入的数据;反序列化时必须指定明确的目标类型。

2.4 文件上传漏洞

文件上传漏洞是Web应用中最常见的getshell漏洞,黑客可通过该漏洞上传webshell等恶意文件,直接控制服务器。

2.4.1 底层触发逻辑

文件上传漏洞的核心原理,是应用对用户上传的文件未执行严格的校验,允许用户上传可执行的脚本文件,并且将文件存储到Web可访问的目录中,黑客可通过URL访问该文件,执行恶意脚本。

2.4.2 标准化排查方法论

- 定位所有文件上传接口:包括单文件上传、多文件上传、头像上传、附件上传等所有接收用户上传文件的接口。

- 筛查文件校验逻辑:检查是否对文件的后缀名、文件头、文件大小执行了严格的白名单校验,是否仅允许上传业务必需的文件类型。

- 核查文件存储逻辑:检查文件存储的路径是否为Web不可访问的目录,文件名是否使用随机生成的名称,是否保留了用户上传的原始文件名。

- 验证文件访问控制:检查上传的文件是否只能通过授权接口访问,是否可通过URL直接访问。

2.4.3 漏洞实例与修复方案

错误示例,文件上传漏洞:

package com.jam.demo.controller;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.web.bind.annotation.PostMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

import org.springframework.web.multipart.MultipartFile;

import java.io.File;

/**

* 文件上传漏洞示例控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/file")

@RequiredArgsConstructor

@Tag(name = "文件上传示例", description = "文件上传漏洞示例接口")

publicclass FileUploadDemoController {

/**

* 错误示例:文件上传漏洞

* 未校验文件类型,直接使用原始文件名存储到Web可访问目录

*/

@PostMapping("/upload/error")

@Operation(summary = "文件上传接口(错误示例)", description = "存在文件上传漏洞的接口")

public String uploadError(@RequestParam("file") MultipartFile file) {

try {

String fileName = file.getOriginalFilename();

String uploadPath = System.getProperty("user.dir") + "/src/main/resources/static/upload/";

File destFile = new File(uploadPath + fileName);

file.transferTo(destFile);

return"文件上传成功,访问地址:/upload/" + fileName;

} catch (Exception e) {

log.error("文件上传失败", e);

return"文件上传失败";

}

}

}

该接口没有任何文件校验,黑客可以上传.jsp、.jspx等脚本文件,然后通过URL访问该文件,执行恶意代码,控制服务器。

正确修复示例,多层校验+安全存储:

package com.jam.demo.controller;

import com.google.common.io.Files;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.util.ObjectUtils;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.PostMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

import org.springframework.web.multipart.MultipartFile;

import jakarta.servlet.http.HttpServletResponse;

import java.io.File;

import java.io.FileInputStream;

import java.io.OutputStream;

import java.util.Arrays;

import java.util.List;

import java.util.UUID;

/**

* 文件上传安全示例控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/file")

@RequiredArgsConstructor

@Tag(name = "文件上传示例", description = "文件上传漏洞示例接口")

publicclass FileUploadDemoController {

privatestaticfinal List<String> ALLOW_FILE_SUFFIX = Arrays.asList("jpg", "jpeg", "png", "gif", "pdf");

privatestaticfinallong MAX_FILE_SIZE = 10 * 1024 * 1024L;

privatestaticfinal String UPLOAD_ROOT_PATH = "/data/upload/";

/**

* 正确示例:安全的文件上传接口

* 多层白名单校验+安全存储+权限控制

* @param file 上传的文件

* @return 上传结果

*/

@PostMapping("/upload/safe")

@Operation(summary = "文件上传接口(安全示例)", description = "修复文件上传漏洞的安全接口")

public String uploadSafe(@RequestParam("file") MultipartFile file) {

if (ObjectUtils.isEmpty(file) || file.isEmpty()) {

return"上传的文件不能为空";

}

if (file.getSize() > MAX_FILE_SIZE) {

return"文件大小不能超过10MB";

}

String originalFileName = file.getOriginalFilename();

if (!org.springframework.util.StringUtils.hasText(originalFileName)) {

return"文件名不能为空";

}

String fileSuffix = Files.getFileExtension(originalFileName).toLowerCase();

if (!ALLOW_FILE_SUFFIX.contains(fileSuffix)) {

return"仅允许上传jpg、jpeg、png、gif、pdf格式的文件";

}

try {

byte[] fileHeader = newbyte[8];

file.getInputStream().read(fileHeader);

if (!isValidFileHeader(fileHeader, fileSuffix)) {

return"文件格式非法";

}

} catch (Exception e) {

log.error("文件头校验失败", e);

return"文件校验失败";

}

String randomFileName = UUID.randomUUID().toString().replace("-", "") + "." + fileSuffix;

File destFile = new File(UPLOAD_ROOT_PATH + randomFileName);

if (!destFile.getParentFile().exists()) {

destFile.getParentFile().mkdirs();

}

try {

file.transferTo(destFile);

} catch (Exception e) {

log.error("文件存储失败", e);

return"文件上传失败";

}

return"文件上传成功,文件ID:" + randomFileName;

}

/**

* 安全的文件下载接口

* 必须经过认证授权才能访问

* @param fileId 文件ID

* @param response 响应对象

*/

@GetMapping("/download")

@Operation(summary = "文件下载接口", description = "安全的文件下载接口,需授权访问")

public void downloadFile(@RequestParam String fileId, HttpServletResponse response) {

if (!org.springframework.util.StringUtils.hasText(fileId) || !fileId.matches("^[a-zA-Z0-9]{32}\\.[a-z]{3,4}$")) {

response.setStatus(HttpServletResponse.SC_BAD_REQUEST);

return;

}

File file = new File(UPLOAD_ROOT_PATH + fileId);

if (!file.exists() || !file.isFile()) {

response.setStatus(HttpServletResponse.SC_NOT_FOUND);

return;

}

response.setContentType("application/octet-stream");

response.setHeader("Content-Disposition", "attachment; filename=\"" + fileId + "\"");

try (FileInputStream fis = new FileInputStream(file);

OutputStream os = response.getOutputStream()) {

byte[] buffer = newbyte[4096];

int len;

while ((len = fis.read(buffer)) != -1) {

os.write(buffer, 0, len);

}

os.flush();

} catch (Exception e) {

log.error("文件下载失败", e);

response.setStatus(HttpServletResponse.SC_INTERNAL_SERVER_ERROR);

}

}

/**

* 校验文件头是否合法

* @param fileHeader 文件头字节数组

* @param fileSuffix 文件后缀

* @return 是否合法

*/

private boolean isValidFileHeader(byte[] fileHeader, String fileSuffix) {

String headerHex = bytesToHex(fileHeader);

returnswitch (fileSuffix) {

case"jpg", "jpeg" -> headerHex.startsWith("FFD8FF");

case"png" -> headerHex.startsWith("89504E47");

case"gif" -> headerHex.startsWith("47494638");

case"pdf" -> headerHex.startsWith("25504446");

default -> false;

};

}

/**

* 字节数组转十六进制字符串

* @param bytes 字节数组

* @return 十六进制字符串

*/

private String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02X", b));

}

return sb.toString();

}

}

2.5 命令注入漏洞

命令注入漏洞是高危的远程代码执行漏洞,黑客可通过该漏洞在服务器上执行任意系统命令,完全控制服务器。

2.5.1 底层触发逻辑

命令注入漏洞的核心原理,是应用将用户可控的参数,未经处理直接拼接到系统命令中,通过Runtime.getRuntime().exec或ProcessBuilder执行,导致操作系统将用户输入的恶意内容,解析为系统命令执行。

2.5.2 标准化排查方法论

- 定位所有系统命令执行入口:包括Runtime.getRuntime().exec、ProcessBuilder.start等所有执行系统命令的方法。

- 筛查命令拼接场景:重点查找将用户可控的参数直接拼接到系统命令中的代码,是否使用了字符串拼接生成命令。

- 追踪参数来源:判断命令中的参数是否来自外部用户可控的输入。

- 验证防护有效性:检查是否使用了参数列表的方式执行命令,是否对参数执行了严格的白名单校验。

2.5.3 漏洞实例与修复方案

错误示例,命令注入漏洞:

package com.jam.demo.controller;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

import java.io.BufferedReader;

import java.io.InputStreamReader;

/**

* 命令注入漏洞示例控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/cmd")

@RequiredArgsConstructor

@Tag(name = "命令执行示例", description = "命令注入漏洞示例接口")

publicclass CmdInjectDemoController {

/**

* 错误示例:命令注入漏洞

* 直接拼接用户输入的参数到系统命令中

*/

@GetMapping("/ping/error")

@Operation(summary = "ping测试接口(错误示例)", description = "存在命令注入漏洞的接口")

public String pingError(@RequestParam String ip) {

try {

String cmd = "ping -c 4 " + ip;

Process process = Runtime.getRuntime().exec(cmd);

BufferedReader br = new BufferedReader(new InputStreamReader(process.getInputStream()));

StringBuilder result = new StringBuilder();

String line;

while ((line = br.readLine()) != null) {

result.append(line).append("\n");

}

return result.toString();

} catch (Exception e) {

log.error("命令执行失败", e);

return"命令执行失败";

}

}

}

当用户输入127.0.0.1; rm -rf /时,拼接后的命令会先执行ping命令,然后执行rm -rf /命令,删除服务器上的所有文件。

正确修复示例,使用ProcessBuilder参数列表+白名单校验:

package com.jam.demo.controller;

import io.swagger.v3.oas.annotations.Operation;

import io.swagger.v3.oas.annotations.tags.Tag;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.util.StringUtils;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RequestParam;

import org.springframework.web.bind.annotation.RestController;

import java.io.BufferedReader;

import java.io.InputStreamReader;

import java.util.List;

/**

* 命令注入安全示例控制器

* @author ken

*/

@Slf4j

@RestController

@RequestMapping("/cmd")

@RequiredArgsConstructor

@Tag(name = "命令执行示例", description = "命令注入漏洞示例接口")

publicclass CmdInjectDemoController {

/**

* 正确示例:安全的命令执行接口

* 使用ProcessBuilder参数列表,配合IP格式白名单校验

* @param ip 待ping的IP地址

* @return ping结果

*/

@GetMapping("/ping/safe")

@Operation(summary = "ping测试接口(安全示例)", description = "修复命令注入漏洞的安全接口")

public String pingSafe(@RequestParam String ip) {

if (!StringUtils.hasText(ip) || !isValidIpAddress(ip)) {

return"请输入合法的IP地址";

}

ProcessBuilder processBuilder = new ProcessBuilder(List.of("ping", "-c", "4", ip));

processBuilder.environment().clear();

try {

Process process = processBuilder.start();

BufferedReader br = new BufferedReader(new InputStreamReader(process.getInputStream()));

StringBuilder result = new StringBuilder();

String line;

while ((line = br.readLine()) != null) {

result.append(line).append("\n");

}

process.waitFor();

return result.toString();

} catch (Exception e) {

log.error("命令执行失败", e);

return"命令执行失败";

}

}

/**

* 校验IP地址是否合法

* @param ip IP地址

* @return 是否合法

*/

private boolean isValidIpAddress(String ip) {

String ipv4Regex = "^((25[0-5]|2[0-4]\\d|[01]?\\d\\d?)\\.){3}(25[0-5]|2[0-4]\\d|[01]?\\d\\d?)$";

String ipv6Regex = "^([0-9a-fA-F]{1,4}:){7}[0-9a-fA-F]{1,4}$";

return ip.matches(ipv4Regex) || ip.matches(ipv6Regex);

}

}

三、Java代码安全审计全流程实操体系

代码安全审计不是零散的漏洞查找,而是一套标准化的全流程操作体系。本章节将梳理完整的代码安全审计流程,帮助开发者建立系统化的审计能力,避免遗漏高危漏洞。

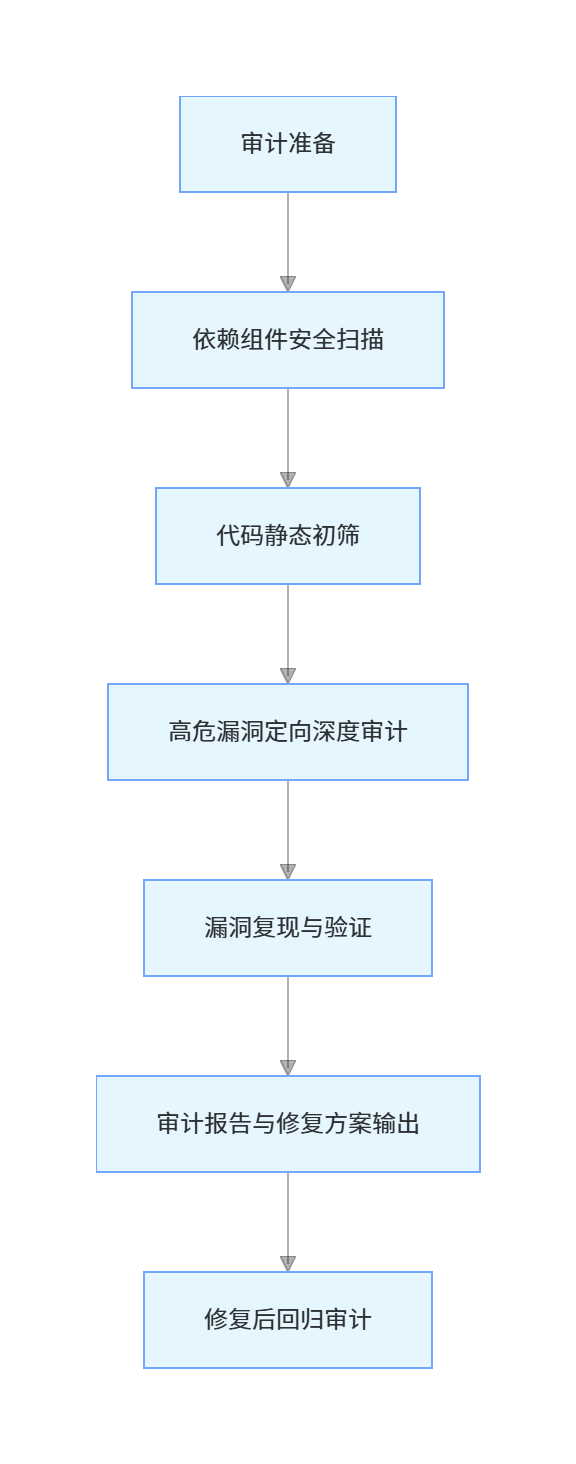

3.1 审计全流程总览

完整的代码安全审计流程分为7个核心阶段,每个阶段都有明确的目标与输出物,确保审计的全面性与有效性。

3.2 各阶段核心操作规范

3.2.1 审计准备阶段

审计准备阶段的核心目标,是明确审计范围,搭建审计环境,收集审计所需的基础信息。

- 明确审计范围:确定需要审计的代码模块、版本、分支,明确审计的时间范围与核心目标。

- 代码拉取与环境搭建:拉取对应版本的源代码,搭建本地编译环境,确保代码可以正常编译,避免因环境问题导致审计遗漏。

- 业务梳理:梳理业务的核心流程、权限体系、数据流转路径,明确业务的核心资产与高风险场景,为后续的定向审计提供依据。

- 工具准备:准备好审计所需的工具,包括静态代码扫描工具、反编译工具、漏洞验证工具、依赖扫描工具等。

3.2.2 依赖组件安全扫描阶段

依赖组件安全扫描是审计的第一步,也是投入产出比最高的环节。

- 核心操作:使用Dependency-Check、OWASP Dependency-Track等工具,扫描项目中所有的第三方依赖,匹配CVE、CNVD等漏洞库,找出存在已知高危漏洞的依赖组件。

- 审计重点:重点关注存在远程代码执行、权限绕过、SQL注入等高危漏洞的依赖组件。

- 输出物:依赖组件漏洞清单,包括漏洞编号、漏洞等级、影响版本、修复方案。

3.2.3 代码静态初筛阶段

代码静态初筛阶段的核心目标,是通过自动化工具快速找出代码中的高风险点,缩小人工审计的范围,提升审计效率。

- 核心操作:使用SonarQube、FindSecBugs、Semgrep等静态代码扫描工具,对代码进行全量扫描,找出代码中的安全隐患、编码规范问题、高风险代码片段。

- 初筛重点:重点关注工具扫描出的高危漏洞,同时标记出高风险的代码片段,如硬编码的密钥、敏感信息泄露、未授权的接口等。

- 输出物:静态扫描漏洞清单,高风险代码片段标记,人工审计重点范围。

3.2.4 高危漏洞定向深度审计阶段

这是审计的核心阶段,基于前面的初筛结果与业务梳理的高风险场景,对代码进行人工深度审计,找出自动化工具无法发现的逻辑漏洞与业务漏洞。

- 核心审计维度:

- 输入输出审计:全面核查所有外部输入的校验逻辑,所有输出内容的转义逻辑,确保不可信输入得到有效处理。

- 权限体系审计:核查所有接口的认证逻辑、垂直权限校验逻辑、水平权限校验逻辑,找出权限绕过漏洞。

- 数据安全审计:核查敏感数据的存储、传输、使用、销毁全流程,确保敏感数据得到有效保护。

- 高危漏洞定向审计:针对SQL注入、XSS、反序列化、文件上传、命令注入等高危漏洞,逐行核查代码,确保所有高风险场景都得到有效防护。

- 业务逻辑漏洞审计:结合业务流程,核查是否存在越权操作、数据篡改、业务流程绕过等逻辑漏洞。

- 输出物:漏洞详情清单,包括漏洞名称、漏洞等级、漏洞位置、触发条件、危害描述、修复建议。

3.2.5 漏洞复现与验证阶段

漏洞复现与验证阶段的核心目标,是确认漏洞的真实性与可利用性,避免误报,同时验证修复方案的有效性。

- 核心操作:针对审计发现的每一个漏洞,搭建本地测试环境,构造恶意请求,复现漏洞,确认漏洞的可利用性与危害等级。

- 验证重点:对于每一个漏洞,都必须验证其可复现性,对于无法复现的漏洞,必须确认是否为误报。同时,针对修复方案,必须验证修复后的代码是否彻底解决了漏洞,是否存在绕过的可能。

- 输出物:漏洞复现报告,漏洞验证结果,修复方案验证结果。

3.2.6 审计报告与修复方案输出阶段

审计报告是审计工作的最终输出物,也是推动漏洞修复的核心依据。

- 报告核心内容:

- 审计概述:审计范围、审计时间、审计工具、审计方法。

- 漏洞总览:漏洞总数、按等级分类的漏洞数量、按类型分类的漏洞数量、整体安全评估结果。

- 漏洞详情:每个漏洞的详细信息,包括漏洞名称、漏洞等级、漏洞位置、触发条件、危害描述、修复建议、复现步骤。

- 整体安全建议:针对项目的整体安全状况,给出系统性的安全优化建议。

- 报告要求:报告必须清晰、准确、可落地,每个漏洞都必须给出明确的修复方案,避免模糊的建议。

3.2.7 修复后回归审计阶段

回归审计是审计工作的闭环,核心目标是确认所有漏洞都得到了有效修复,没有引入新的安全隐患。

- 核心操作:针对修复后的代码,重新执行审计流程,重点核查之前发现的漏洞是否彻底修复,修复代码是否引入了新的安全隐患。

- 回归重点:对于高危漏洞,必须重新复现,确认漏洞无法再被利用;对于修复方案,必须核查是否符合安全规范,是否存在绕过的可能。

- 输出物:回归审计报告,漏洞修复结果确认,未修复漏洞的跟踪方案。

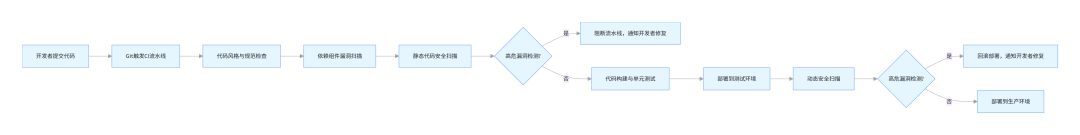

四、自动化审计工具链与CI/CD集成

人工审计虽然全面,但效率较低,无法满足快速迭代的开发流程。建立自动化的安全审计工具链,将安全审计集成到CI/CD流程中,实现“提交即扫描、构建即检测”,是企业级应用安全防护的最佳实践。

4.1 核心自动化审计工具选型

工具名称 | 核心功能 | 适用场景 |

|---|---|---|

SonarQube | 静态代码扫描,支持安全漏洞、编码规范、代码质量检测 | 全量代码质量与安全审计,集成到CI/CD流程 |

FindSecBugs | 专门针对Java代码的安全漏洞扫描插件,可集成到SonarQube、IDEA中 | Java代码高危漏洞定向扫描 |

Dependency-Check | 第三方依赖组件漏洞扫描,匹配CVE、NVD漏洞库 | 依赖组件安全审计,定期漏洞扫描 |

Semgrep | 开源的静态代码分析工具,支持自定义规则,可快速扫描指定的漏洞模式 | 自定义漏洞规则扫描,定向风险排查 |

OWASP ZAP | 动态应用安全测试工具,支持主动扫描、被动扫描、漏洞利用 | 接口安全测试,运行时漏洞扫描 |

4.2 CI/CD流程集成方案

将安全审计集成到CI/CD流程中,实现安全左移,在开发阶段就发现并修复安全漏洞,避免漏洞流入生产环境。 核心集成流程:

集成核心规则:

- 流水线阻断规则:当扫描发现高危、严重级别的漏洞时,必须直接阻断流水线,禁止代码合并与构建,直到漏洞修复完成。

- 漏洞分级处理:对于中低危漏洞,可设置修复期限,定期跟踪修复进度,无需阻断流水线,但必须记录在案。

- 全流程覆盖:从代码提交、合并、构建、部署,全流程都必须集成安全扫描,确保每个环节都有安全校验。

- 结果通知:扫描发现漏洞时,必须通过企业微信、钉钉、邮件等方式,实时通知对应的开发者与负责人,推动漏洞快速修复。

4.3 本地开发环境集成

将安全审计工具集成到开发者的本地IDE中,让开发者在编码阶段就发现并修复安全漏洞,是安全左移的核心环节。

- IDEA插件集成:安装SonarLint、FindSecBugs-IDEA等插件,在编码过程中实时检测代码中的安全隐患,给出修复建议。

- 本地预提交钩子:使用Git Hooks,在代码提交前执行本地安全扫描,发现高危漏洞时禁止代码提交,确保提交的代码符合安全规范。

- 开发规范落地:将安全编码规范集成到IDE的代码模板、代码检查规则中,让开发者在编码时就遵循安全规范,从源头减少安全漏洞。

五、安全编码最佳实践

安全审计的最终目标,是推动安全编码规范的落地,从源头减少安全漏洞的产生。本章节总结了Java开发中必须遵循的安全编码最佳实践,帮助开发者建立安全的编码习惯。

5.1 输入校验:永远不要信任外部输入

所有安全漏洞的根源,都是不可信的外部输入。输入校验是安全防护的第一道防线,必须遵循以下原则:

- 白名单优先原则:所有输入校验必须使用白名单机制,仅允许符合规则的输入通过,禁止使用黑名单过滤。黑名单永远无法覆盖所有的恶意场景,很容易被绕过。

- 全链路校验原则:输入校验必须在前端、接口层、业务层、持久层全链路执行,禁止仅在前端做校验,因为前端校验很容易被绕过。

- 严格数据类型校验:所有输入必须校验数据类型,数字类型的参数必须转换为数字类型后再使用,禁止直接将字符串类型的数字拼接到SQL或命令中。

- 长度与格式校验:所有输入必须校验长度与格式,避免超长输入导致的缓冲区溢出、正则表达式拒绝服务等漏洞。

5.2 输出编码:根据场景执行对应的转义

输出编码是防止XSS等注入类漏洞的核心手段,必须遵循以下原则:

- 场景化编码原则:根据输出的场景,执行对应的编码转义。输出到HTML页面时,执行HTML转义;输出到JavaScript中时,执行JavaScript转义;输出到SQL中时,使用预编译机制;输出到系统命令中时,使用参数列表方式。

- 默认编码原则:所有动态输出的内容,默认执行编码转义,仅在确认内容安全的情况下,才允许不转义输出。

- 避免拼接原则:尽量避免使用字符串拼接生成动态内容,使用模板引擎的安全渲染机制,自动处理转义。

5.3 最小权限原则:只分配业务必需的权限

最小权限原则是防止漏洞危害扩大的核心手段,必须贯穿应用的全生命周期:

- 代码运行权限:应用运行的操作系统账号,必须仅分配业务必需的权限,禁止使用root、administrator等高权限账号运行应用。

- 数据库权限:应用使用的数据库账号,必须仅分配业务必需的库、表的操作权限,禁止使用root、sa等高权限账号,禁止授予DROP、ALTER等高危操作权限。

- 接口权限:每个用户角色,必须仅分配业务必需的接口访问权限,禁止使用超级管理员角色运行业务操作。

- 数据权限:每个用户只能操作自己有权限的数据,必须严格执行水平权限校验,禁止越权操作其他用户的数据。

5.4 数据安全:全生命周期保护敏感数据

数据是业务的核心资产,必须对敏感数据执行全生命周期的安全保护:

- 分类分级:对业务数据进行分类分级,明确敏感数据的范围与保护等级,不同等级的数据执行不同的保护措施。

- 加密存储:敏感数据禁止明文存储,密码类数据必须使用不可逆的加密算法,禁止使用MD5、SHA1等不安全的哈希算法;非密码类敏感数据必须使用AES-256等安全的对称加密算法存储。

- 加密传输:敏感数据传输必须使用HTTPS协议,核心敏感数据需额外执行字段级加密,禁止明文传输。

- 脱敏使用:敏感数据在日志打印、接口返回、页面展示时,必须执行脱敏处理,禁止完整展示敏感数据。

- 安全销毁:不再使用的敏感数据,必须执行安全销毁,避免数据泄露。

5.5 异常与日志:不泄露敏感信息,可追溯

异常处理与日志,是排查问题的核心工具,也是最容易泄露敏感信息的环节,必须遵循以下原则:

- 异常安全处理:禁止将异常堆栈信息、数据库错误信息、服务器路径信息、系统版本信息直接返回给前端,所有异常必须统一封装,仅返回通用的错误提示与业务错误码,避免给黑客提供攻击的信息。

- 日志安全规范:日志中禁止打印敏感数据、认证凭证、密钥、完整的请求参数等信息,避免敏感信息泄露。日志必须分级打印,生产环境禁止开启DEBUG级别的日志。

- 操作日志可追溯:所有核心业务操作、权限变更、敏感数据访问,必须记录完整的操作日志,包括操作人、操作时间、操作内容、操作IP、操作结果,日志必须不可篡改,满足安全审计的要求。

5.6 依赖管理:减少攻击面,定期更新

第三方依赖是安全漏洞的重灾区,必须遵循以下原则:

- 最小依赖原则:仅引入业务必需的依赖,禁止引入无用的依赖,减少应用的攻击面。

- 稳定版本原则:所有依赖必须使用官方发布的稳定版本,禁止使用SNAPSHOT、beta、非官方修改的版本。

- 定期更新原则:定期扫描依赖组件的安全漏洞,及时更新到修复了漏洞的版本,避免使用存在已知高危漏洞的依赖。

- 官方来源原则:所有依赖必须从官方的Maven仓库下载,禁止使用第三方来源的Jar包,避免引入恶意代码。

总结

代码安全没有一劳永逸的解决方案,安全审计也不是一次性的工作,而是一个持续迭代、持续优化的过程。对于Java开发者来说,建立安全的编码思维,掌握系统化的安全审计能力,将安全防护融入到开发的全流程中,才能从源头减少安全漏洞的产生,构建真正安全的企业级应用。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-04-02,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录