企业文档加密技术深度解析:基于剪切板管控的数据防泄漏体系构建

原创企业文档加密技术深度解析:基于剪切板管控的数据防泄漏体系构建

原创用户12337378

发布于 2026-04-15 14:49:47

发布于 2026-04-15 14:49:47

一、引言:数据安全的新挑战

在数字化转型的浪潮中,企业核心数据资产面临着前所未有的安全威胁。据统计,超过60%的数据泄露事件源于内部人员的无意或恶意操作,其中通过剪切板复制敏感内容是最常见的数据外泄途径之一。传统的文档加密技术虽然能够保护静态数据,但在数据使用过程中仍存在安全盲区。本文将深入探讨基于剪切板权限控制的文档加密技术,构建全方位的企业数据安全防护体系。

document encryption security

二、文档加密技术的演进与挑战

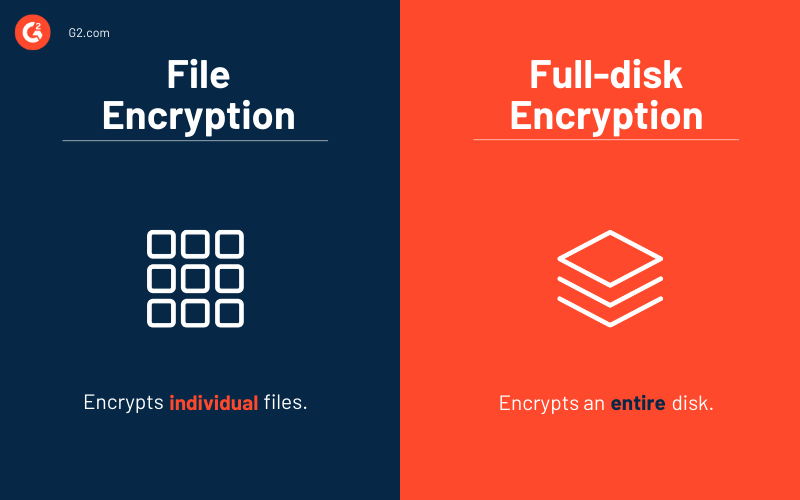

2.1 传统加密方案的局限性

传统的文档加密主要采用静态加密方式,即对文件进行加密存储,授权用户解密后获得完整访问权限。这种方案存在明显的安全缺陷:一旦文件被解密打开,用户可以自由复制、粘贴、截屏或打印内容,敏感数据极易通过剪切板、即时通讯工具等渠道外泄。

file encryption vs full disk encryption

2.2 动态权限控制的需求

现代企业需要更细粒度的权限管理机制。以固信软件为代表的加密解决方案,引入了默认复制权限控制功能,通过底层驱动技术对系统剪切板进行管控,实现加密文档在使用过程中的持续保护。

三、剪切板权限控制技术原理

3.1 技术架构设计

剪切板权限控制系统采用内核级驱动技术,在操作系统底层建立安全监控层:

plain

复制

┌─────────────────────────────────────────────────────┐

│ 应用层 (Application Layer) │

│ ┌─────────┐ ┌─────────┐ ┌─────────────────────┐ │

│ │ Office │ │ PDF │ │ 其他文档编辑器 │ │

│ └────┬────┘ └────┬────┘ └──────────┬──────────┘ │

└───────┼────────────┼──────────────────┼──────────────┘

│ │ │

┌───────┼────────────┼──────────────────┼──────────────┐

│ ▼ ▼ ▼ │

│ ┌─────────────────────────────────────────────────┐ │

│ │ 文档加密客户端 (Encryption Client) │ │

│ │ ┌──────────────┐ ┌──────────────────────┐ │ │

│ │ │ 内容解析引擎 │◄──►│ 权限策略引擎 │ │ │

│ │ └──────────────┘ └──────────────────────┘ │ │

│ └─────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────┐

│ 内核层 (Kernel Layer) - 剪切板监控模块 │

│ ┌─────────────────────────────────────────────┐ │

│ │ Windows Clipboard API Hook / 驱动级拦截 │ │

│ │ • WM_COPYDATA 消息拦截 │ │

│ │ • OleGetClipboard 函数Hook │ │

│ │ • 内核级剪切板数据流过滤 │ │

│ └──────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────┘3.2 核心实现机制

1. 剪切板事件拦截

系统通过API Hook技术监控SetClipboardData和GetClipboardData等关键函数调用。当检测到加密文档内容被复制时,权限控制模块首先验证当前文档的安全策略:

- 允许复制:将内容正常写入剪切板,但附加元数据标记

- 禁止复制:拦截复制操作,返回权限拒绝状态码

- 受控复制:将内容加密后写入剪切板,仅在授权环境中可解密粘贴

2. 进程级上下文感知

技术实现需精确识别数据来源进程。通过进程句柄追踪和窗口句柄分析,系统能够区分:

- 加密文档阅读器进程(如受保护的Word、PDF阅读器)

- 普通应用程序进程

- 高风险进程(即时通讯、邮件客户端、网盘同步工具)

clipboard security protection

四、企业级部署方案

4.1 权限策略配置

基于角色的访问控制(RBAC)模型下,管理员可配置多维度权限策略:

表格

权限维度 | 配置选项 | 安全级别 |

|---|---|---|

复制权限 | 允许/禁止/审计模式 | 高 |

粘贴限制 | 仅同域粘贴/完全禁止 | 中高 |

格式过滤 | 纯文本/富文本/图像 | 中 |

时间窗口 | 工作时段限制/永久 | 中 |

设备绑定 | 可信设备/任意设备 | 高 |

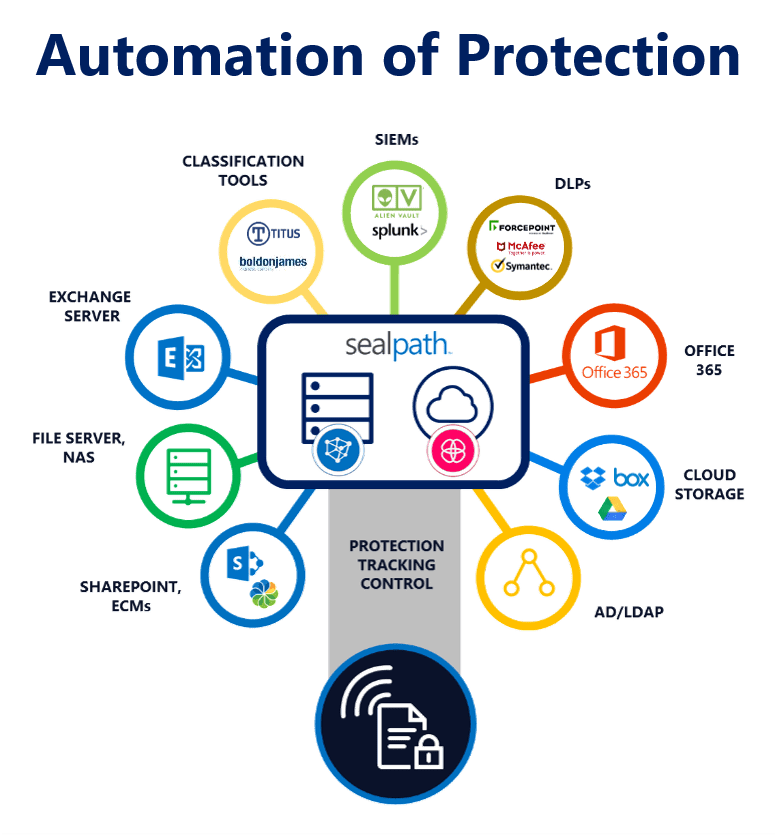

4.2 与DLP系统的集成

剪切板管控作为数据防泄漏(DLP)体系的关键组件,需与企业安全架构深度融合:

DLP automation protection

集成要点:

- 内容识别引擎:结合OCR和NLP技术,自动识别剪切板中的敏感信息模式(如身份证号、银行卡号、商业机密关键词)

- 行为分析模块:建立用户行为基线,异常复制行为触发实时告警

- 审计追溯系统:完整记录剪切板操作日志,支持事后溯源分析

五、技术实现的关键挑战

5.1 兼容性问题

不同操作系统版本和应用程序对剪切板的实现存在差异。解决方案包括:

- 建立多版本Windows系统的兼容性测试矩阵

- 针对主流办公软件(Microsoft Office、WPS、Adobe Acrobat)开发专用适配层

- 采用虚拟化技术隔离高风险应用环境

5.2 性能优化

剪切板监控可能带来系统性能开销。优化策略:

- 采用异步事件处理机制,避免阻塞用户操作

- 实现智能缓存策略,减少重复权限校验

- 内核层与用户态通信采用共享内存机制,降低上下文切换开销

5.3 绕过防护

针对可能的绕过手段(如截图OCR识别、键盘记录重放等),需构建纵深防御:

- 结合屏幕水印技术, deter 拍照泄露

- 集成应用程序白名单,限制非授权软件运行

- 部署终端检测与响应(EDR)系统,监控异常行为

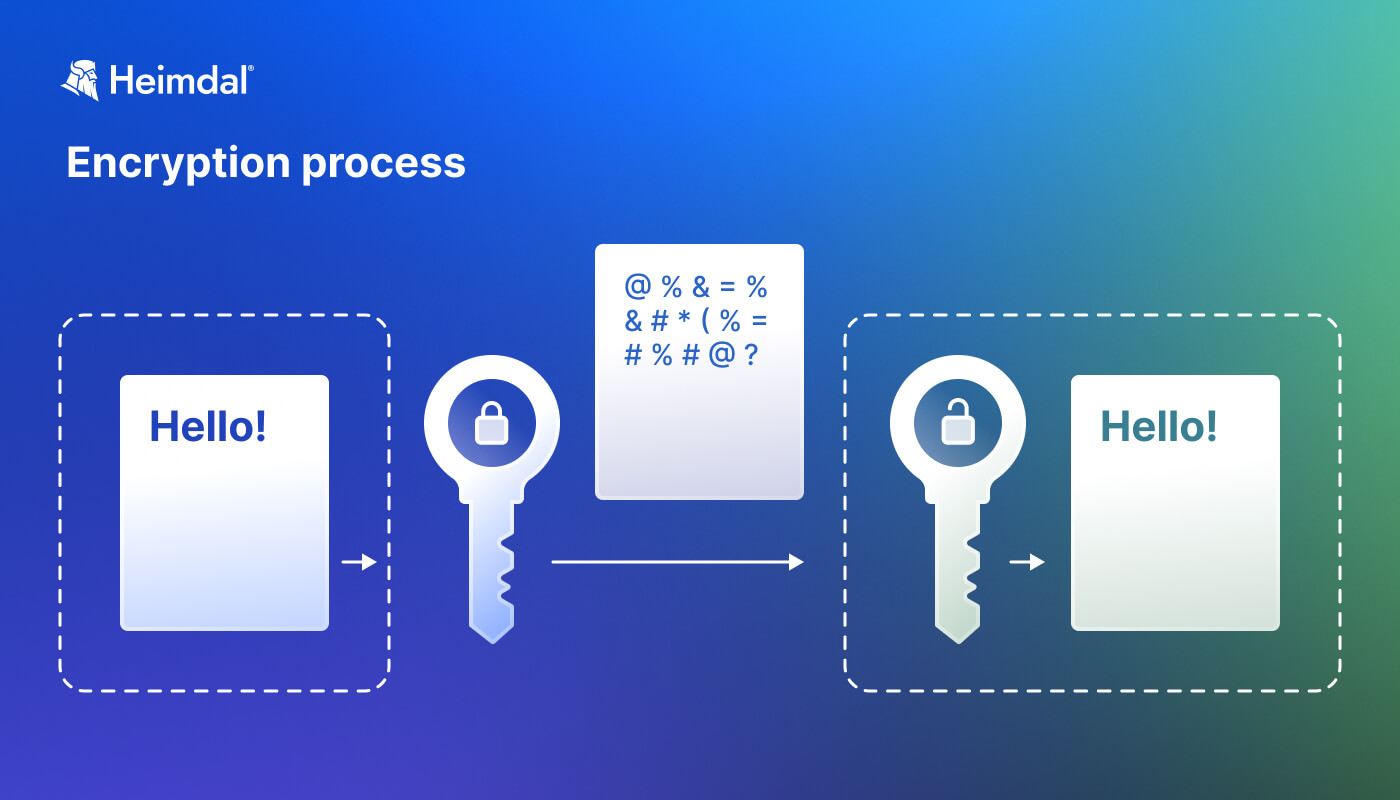

encryption process

六、最佳实践建议

6.1 分阶段实施策略

第一阶段:基础防护

- 对核心部门(研发、财务、高管)启用严格的剪切板管控

- 建立文档分级分类标准,高密级文档默认禁止复制

第二阶段:精细化管控

- 基于业务场景配置差异化策略(如允许向内部协作平台粘贴,禁止向外网应用粘贴)

- 引入用户自助申请机制,平衡安全性与业务效率

第三阶段:智能化运营

- 利用机器学习分析剪切板使用模式,动态调整管控策略

- 建立安全运营中心(SOC),实现威胁的实时响应

6.2 用户体验优化

- 透明化提示:当复制操作被拦截时,提供清晰的权限说明和申诉渠道

- 白名单机制:允许用户申请特定场景的临时权限,经审批后自动生效

- 影子模式:初期采用仅审计不拦截模式,收集使用数据优化策略配置

七、结语

基于剪切板权限控制的文档加密技术,代表了企业数据安全从"静态保护"向"动态防护"的重要演进。通过内核级监控、精细化权限管理和智能化分析,企业能够在保障业务连续性的前提下,有效遏制敏感数据通过剪切板渠道的外泄风险。在腾讯云等云原生环境下,该技术可与零信任架构、云桌面等方案深度融合,构建覆盖数据全生命周期的安全防护体系。

随着《数据安全法》《个人信息保护法》等法规的实施,企业对数据防泄漏技术的需求将持续增长。剪切板管控作为DLP体系的核心能力,将成为企业合规建设和数据资产管理的重要技术支撑。

编辑:小七

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录